Hackean 150.000 cámaras de seguridad y espían a sus clientes

camaras seguridad hackeadas

Las cámaras de seguridad son uno de los elementos más sensibles de nuestro hogar. Aunque la mayoría de cámaras comerciales que encontramos en el mercado utilizan cifrado de extremo a extremo, éstas pueden tener vulnerabilidades que permitan hackearlas. Ahora, un grupo de hackers ha conseguido vulnerar la seguridad de 150.000 cámaras de vigilancia de la marca Verkada.

Así lo ha desvelado Bloomberg, donde están afectados hospitales, empresas, departamentos de policía, cárceles y escuelas. Entre los afectados hay empresas como Tesla o Cloudflare, así como clínicas, psiquiátricos o las propias oficinas de la empresa de cámaras de seguridad Verkada. Estas cámaras cuentan con sistemas incluso de reconocimiento facial, y los hackers afirman haber conseguido acceso incluso a todas las imágenes almacenadas en estas cámaras. En el caso de Tesla, los hackers habrían conseguido acceder a 222 cámaras en fábricas y almacenes de la compañía, entre las que se encuentra la fábrica de Shanghai de la compañía.

Si usas una cámara de Verkada, mejor cámbiala

El grupo de hackeo afirma que detrás del hackeo está la curiosidad, la lucha por la liberta de información, la lucha contra la propiedad intelectual, una pequeña dosis de anticapitalismo, y una pizca de anarquía.

Verkada, como respuesta al ataque, ha deshabilitado el acceso interno a todas las cuentas de administrador para bloquear de raíz los accesos no autorizados. De momento se encuentran investigando el ataque.

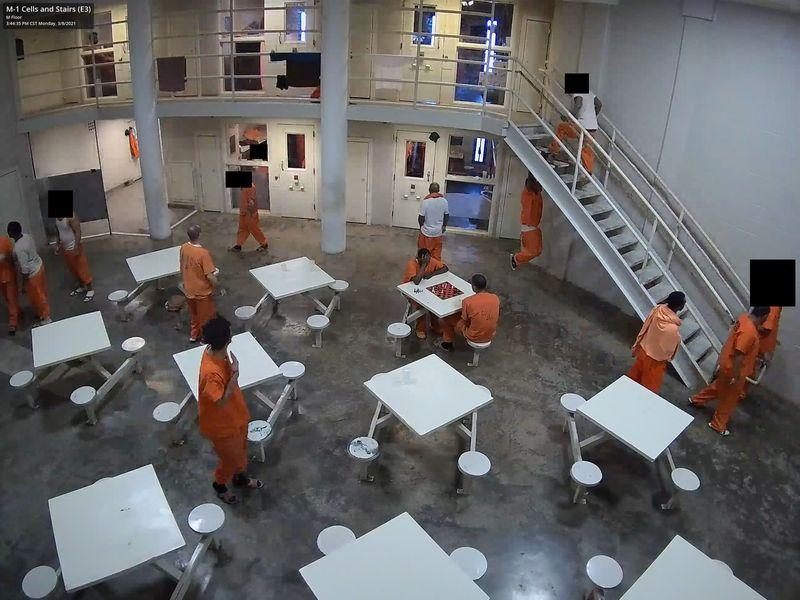

Uno de los hackers, bajo el nombre de Tillie Kottmann, ha compartido algunas de las imágenes hackeadas con Bloomberg. Entre ellas podemos ver una cárcel o un taller de Tesla. Ellos también han podido ver imágenes obtenidas de un interrogatorio en una comisaría de policía en Massachusetts. También accedieron a vídeos de archivo con sonido, escuchando claramente los interrogatorios y en calidad 4K.

Y por si el hackeo en sí no fuera lo suficientemente grave, también hay que añadirle la función que ofrecen las cámaras llamada «People Analytics«. Esta IA permite a los clientes de las cámaras buscar y filtrar gente que haya pasado por delante de la cámara en función de atributos, como género, color de piel, color de la ropa, e incluso identificar a una persona.

En las cámaras del Centro Penitenciario de Madison en Huntsville (Alabama), había cámaras de seguridad ocultas en rejillas de ventilación, termostatos y desfibriladores, que iban analizando en tiempo real a los reclusos y a los guardias de seguridad.

Los hackers consiguieron acceder a una cuenta “Super Admin”

Los hackers consiguieron acceder a una cuenta “Super Admin”

El acceso que consiguieron de las cámaras era con permisos de administrador, por lo que además de acceder al contenido grabado y a las grabaciones en directo, los hackers podían ejecutar su propio código. Con ello, pueden hackear más dispositivos presentes en redes donde las cámaras estén conectadas.

Para lograrlo, tan sólo necesitaron acceso a una cuenta con permisos de Super Admin, con lo que tenían control total sobre el material de la empresa. El hacker afirma que encontraron el nombre de usuario y la contraseña expuesto en Internet, probablemente a través de cuentas hackeadas de otros servicios.

Lo realmente grave del asunto es que la compañía no monitorice conexiones y accesos remotos a sus cuentas, que no tenga la verificación en dos pasos, y que los feeds de las cámaras no estén cifrados de extremo a extremo de manera que ninguno de los trabajadores de la compañía pueda acceder a su contenido. La empresa se fundó en 2016, destacando por su sistema de gestión de cámaras vía web.

Además de las imágenes de las cámaras, también accedieron a listados con cientos de clientes y a las cuentas de la compañía.

Ver información original al respecto en Fuente>

NOTA: Los interesados en información sobre contrato de soporte Asistencia Tecnica de SATINFO y/o licencia de uso/actualizaciones de sus utilidades, contacten con info@satinfo.es

__________

Este blog no se hace responsable de las opiniones y comentarios de los textos en los que se cita la Fuente, ofreciendo su contenido solo para facilitar el acceso a la información del mismo.

Puedes seguir cualquier respuesta a esta entrada mediante el canal RSS 2.0. Los comentarios y los pings están cerrados.

Los comentarios están cerrados.