Cuidado! Pueden controlar tu PC desde las actualizaciones de Windows

Escudo seguridad Windows Microsoft

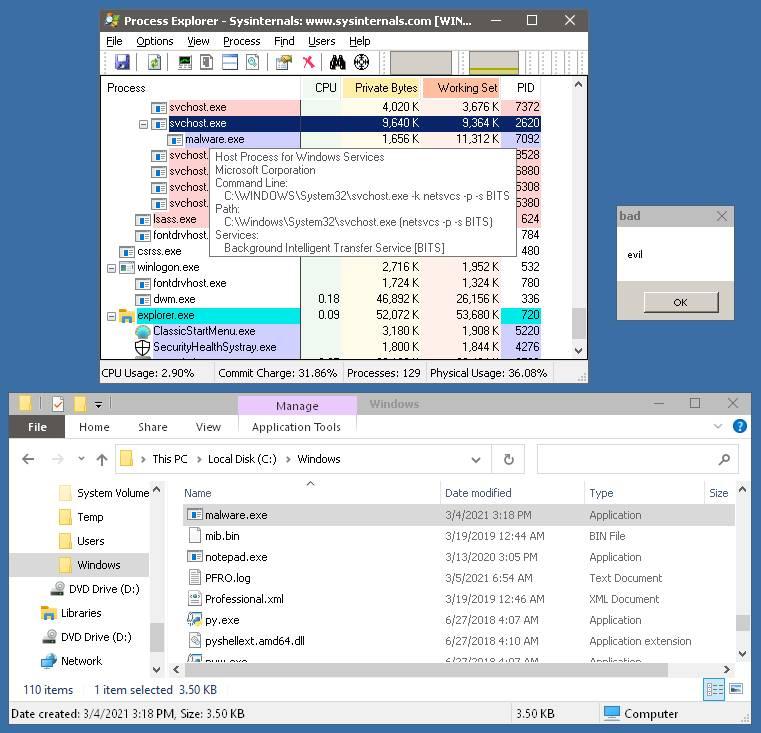

Los piratas informáticos siempre están buscando nuevas técnicas originales para poder atacar a los usuarios. Hay veces que lo hacen creando malware muy complejo, otras que lo hacen a través de vulnerabilidades y otras que se aprovechan de características propias y legítimas del sistema operativo para poner en jaque la seguridad de los usuarios, evadir sus medidas de seguridad y hacerse con el control del sistema. Y así es como funciona esta nueva técnica que se aprovecha del servicio BITS de Windows.

El servicio BITS (Background Intelligent Transfer Service) es un servicio introducido en el sistema operativo con Windows XP utilizado para aprovecharse del ancho de banda inactivo (es decir, el Internet que no usamos) para facilitar la transferencia asincrónica de archivos entre máquinas locales. En otras palabras, es el servicio usado por Windows Update para bajar actualizaciones de Windows automáticamente en segundo plano, así como por Windows Defender para comprobar y actualizar la base de datos. Otras aplicaciones, como Chrome y Firefox, utilizan también este servicio para bajar las nuevas versiones cuando el navegador está cerrado.

Este servicio es legítimo, y todo lo que pasa por él debería ser fiable. Sin embargo, un grupo de investigadores de seguridad ha encontrado la forma de aprovecharse de él para lograr tomar el control de cualquier sistema, evadiendo incluso el firewall y las demás medidas de seguridad.

BITS puede usarse como una puerta trasera a tu PC

La firma de seguridad FireEye ha revelado un mecanismo de persistencia de malware desconocido hasta la fecha. Cuando una aplicación maliciosa llega al PC, esta puede crear ciertos trabajos BITS que quedan pendientes de ejecución en el PC, como tareas programadas. Estos trabajos se ejecutan a nivel de sistema, por lo que, por defecto, tienen la confianza de las medidas de seguridad. Así, todo lo que se procesa a través de BITS suele evadir el firewall y el antivirus, llegando al PC sin levantar sospecha.

Pongamos un ejemplo. BITS está pensado para cargar un recurso local. Un programa malicioso puede crear una tarea llamando a un archivo que no existe, desencadenando un error. Al generarse este error, se ejecuta un comando de notificación personalizado, el cual puede ser perfectamente un .exe. Y este .exe puede ser un backdoor, un troyano, un ransomware, etc. Como por defecto BITS es un proceso del sistema, lo que se lance a través de él no pasa por antivirus ni firewall, lo que pone en peligro toda nuestra seguridad.

BITS Windows ejecutar mensaje error

Ya se ha estado utilizando esta técnica en distintos ataques dirigidos en 2020 mediante puertas traseras como KEGTAP. Pero ahora la cosa se complica, ya que cada vez más piratas informáticos se van a aprovechar de esta técnica.

Cómo proteger Windows

No es la primera vez que vemos cómo los piratas informáticos encuentran la forma de aprovecharse de funciones y servicios legítimos de Windows para llevar a cabo sus propias tareas. Y cada vez es más complicado cubrir todos los frentes a través de los cuales pueden atacarnos.

En el caso de este fallo en concreto, FireEye ha creado una herramienta, BitsParser, que nos permite analizar todo lo que se procesa a través de BITS. Así podemos extraer la información de cualquier trabajo para averiguar si este es de fiar o puede ser peligroso.

Además, como siempre, recomendamos hacer uso del sentido común. Tenemos que evitar bajar archivos sospechosos y peligrosos de Internet, así como tener cuidado con lo que recibimos a través del correo electrónico. Solo así podremos estar seguros de que nada intenta hacerse con el control de nuestro PC.

Ver información original al respecto en Fuente>

NOTA: Los interesados en información sobre contrato de soporte Asistencia Tecnica de SATINFO y/o licencia de uso/actualizaciones de sus utilidades, contacten con info@satinfo.es

__________

Este blog no se hace responsable de las opiniones y comentarios de los textos en los que se cita la Fuente, ofreciendo su contenido solo para facilitar el acceso a la información del mismo.

Puedes seguir cualquier respuesta a esta entrada mediante el canal RSS 2.0. Los comentarios y los pings están cerrados.

Los comentarios están cerrados.