Así están usando Telegram para hackear ordenadores y meter virus

La popularidad de Telegram no ha parado de crecer en los últimos años. Este año, la app sobrepasó los 500 millones de usuarios activos mensuales, donde sólo en el mes de enero se descargó 63 millones de veces. Por ello, no es de extrañar que haya intentos de hackeo aprovechándose de la app.

En concreto, el uso que los hackers han descubierto de Telegram es como sistema de control para su malware. La primera vez que se descubrió este tipo de uso fue en 2017, donde los cibercriminales detrás del malware Masad, que robaba datos personales, usaron Telegram para controlar la actividad del malware en los ordenadores infectados.

Los antivirus no detectan actividad maliciosa en Telegram

Telegram, al ser una aplicación legítima, no es detectada por los antivirus. Los hackers pueden operar de manera anónima, al sólo tener que registrar un móvil. Con la app pueden enviarse rápidamente todo tipo de archivos, o descargar nuevo malware en los dispositivos infectados. Este malware está muy extendido en la comunidad de hackeo, y desde entonces su código se ha usado por decenas de nuevos tipos de malware.

El más reciente, ToxicEye, ha llamado la atención de los investigadores de Check Point Research, que han detectado 130 ataques de este troyano de acceso remoto. Se extiende a través de emails de phishing, conteniendo archivos .exe. Si se abre el archivo adjunto, el malware se ejecuta para robar datos, eliminar o transferir archivos, cerrar procesos en el ordenador, capturar imagen de la webcam y sonido del micrófono, y cifrar archivos para realizar ataques de ransomware.

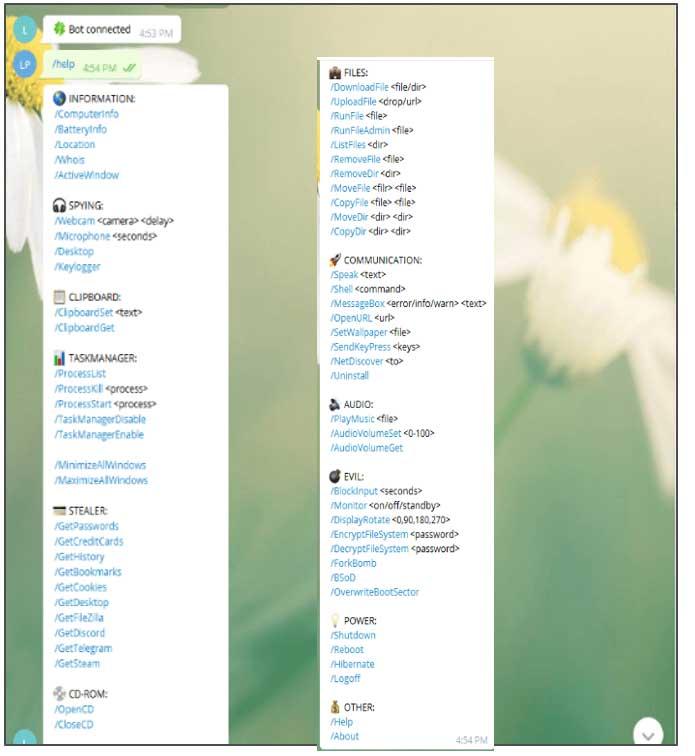

Para llevar a cabo el proceso, el atacante crea una cuenta de Telegram y un bot, el cual usa para controlar el ordenador de manera remota. En la siguiente imagen podemos ver todas las capacidades que tiene el bot de Telegram, copiando incluso el contenido del portapapeles, capturando imágenes de la webcam, o pudiendo obtener todas las contraseñas de nuestro ordenador. También pueden espiar chats de Telegram.

Cuidado con los emails que recibes

Desde CheckPoint dan una serie de consejos para detectar si estamos infectados. En primer lugar, hemos de mirar en la ruta de C:/Usuarios/ToxicEye/rat.exe. Si lo tenemos, tenemos que pasar un antivirus de inmediato para que lo borre, y desconectar el ordenador de Internet lo antes posible.

Para evitar inicialmente una infección, es recomendable tener cuidado con los emails que recibimos, donde los atacantes en ocasiones ni se molestan en hacerse pasar por empresas, sino que envían emails con remitente oculto. En el caso de que haya texto, siempre suele haber fallos gramaticales y numerosos problemas de sintaxis.

En definitiva, tenemos que Telegram, gracias a sus excelentes funcionalidades, se ha convertido en una herramienta muy cómoda para los hackers, ya que pueden obtener los datos de cualquier ordenador infectado y enviárselos sin dejar rastro y sin que lo detecten los antivirus al tratarse de un contenido legítimo. Así, si este troyano consigue saltarse el antivirus y se instala en el ordenador, estamos completamente perdidos.

NOTA: Los interesados en información sobre contrato de soporte Asistencia Tecnica de SATINFO y/o licencia de uso/actualizaciones de sus utilidades, contacten con info@satinfo.es

__________

Este blog no se hace responsable de las opiniones y comentarios de los textos en los que se cita la Fuente, ofreciendo su contenido solo para facilitar el acceso a la información del mismo.

Puedes seguir cualquier respuesta a esta entrada mediante el canal RSS 2.0. Los comentarios y los pings están cerrados.

Los comentarios están cerrados.