Comprueba si estás protegido frente a la vulnerabilidad de la NSA

Peligro certificado Windows 10

Microsoft no ha empezado 2020 con buen pie. Al menos en lo que se refiere a seguridad. Esta misma semana han llegado los primeros parches de seguridad de este año para el sistema operativo. Estos parches han corregido un total de 29 vulnerabilidades en todas las versiones de Windows. Sin embargo, de todas estas vulnerabilidades hay una que ha destacado desde el primer momento por su gravedad: la vulnerabilidad en la librería Crypt32.dll.

Esta vulnerabilidad, registrada como CVE-2020-0601, ha sido «descubierta» por la NSA (lo que significa que seguramente la llevan utilizando varios años a su favor) y afecta a todas las versiones de Windows, desde XP hasta 10. La vulnerabilidad se encuentra dentro de la librería Crypt32.dll, una de las librerías de Windows que se encarga de validar los certificados de todo el sistema.

El fallo de seguridad puede permitir a cualquier atacante descifrar información sensible de los usuarios para recopilar sus datos personales. Y no solo eso, sino que incluso se podría engañar para distribuir actualizaciones de Windows Update firmadas con un certificado falso, e instalarlas en los ordenadores sin que los usuarios sean conscientes de ello.

Esta vulnerabilidad ha dejado todo lo relacionado con criptografía y cifrado de Windows totalmente roto e invalidado. Por ello, es de vital importancia instalar cuanto antes el parche KB4528760 para asegurarnos de que estamos protegidos.

Cómo comprobar si estamos protegidos de esta vulnerabilidad en Windows 10

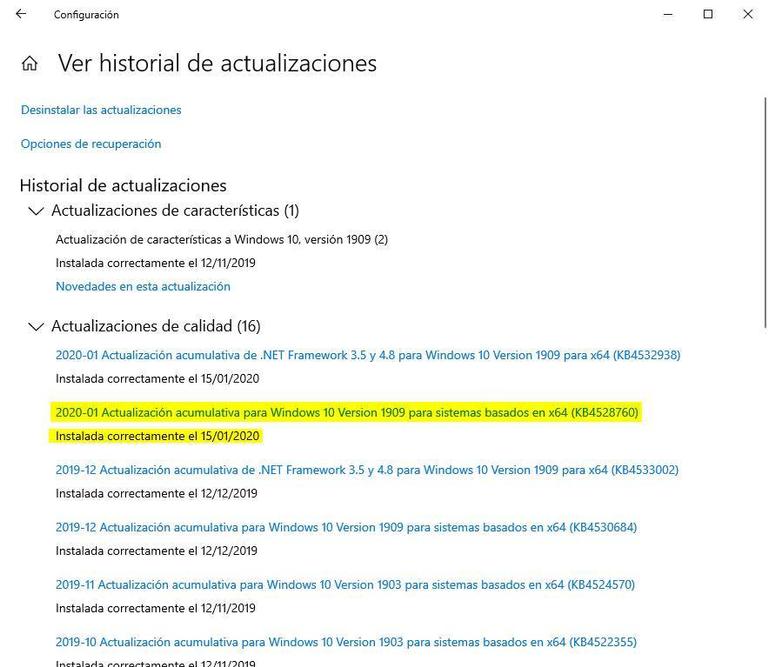

En un principio, si hemos instalado los últimos parches de seguridad de Windows (KB4528760 para las versiones 1909 y 1903, KB4534273 para la versión 1809 y KB4534293 para la versión 1803) ya no tendremos que preocuparnos.

Estas actualizaciones se encuentran disponibles para todos los usuarios a través de Windows Update. Y desde el historial de actualizaciones de Windows 10 podemos comprobar fácilmente si la tenemos, o no, instalada.

Parche KB4528760 instalado en Windows 10

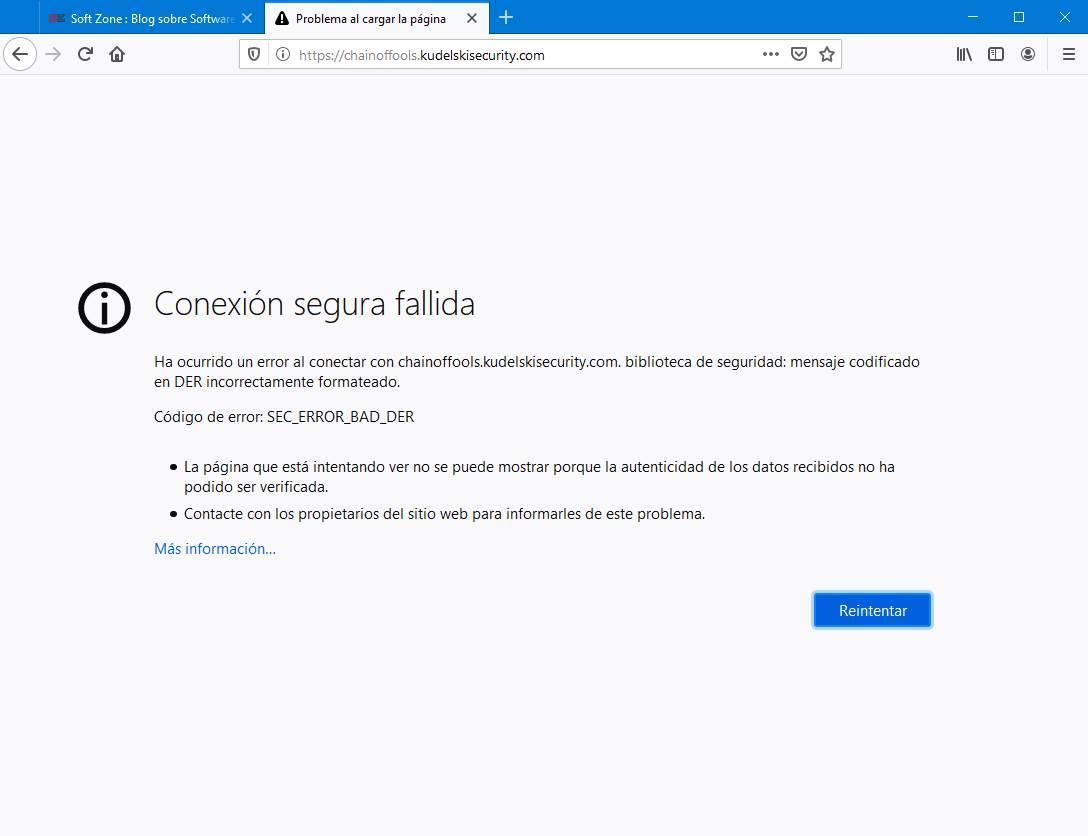

Además, gracias a una web que acaba de lanzar la empresa de seguridad Kudelski Security es posible comprobar rápidamente si somos vulnerables o no. Podemos acceder a esta página web desde el siguiente enlace.

Web comprobar vulnerabilidad CVE-2020-0601

Esta web utiliza JavaScript para intentar ejecutar un Hello Wordl! en nuestro navegador web a través de un certificado falso. Si el navegador nos avisa de que hay un problema con el certificado, entonces estamos correctamente protegidos frente a la vulnerabilidad CVE-2020-0601 de la NSA.

Firefox – Error seguridad certificado CVE-2020-0601

Si llegamos a ver el «Hello World!», entonces estamos en peligro.

PC vulnerable frente a CVE-2020-0601

Esta web es segura y usarla no supone ningún riesgo para nosotros. Solo nos permite saber si nuestro ordenador está protegido o no.

¿Significa que Chrome, o cualquier otro navegador, es vulnerable?

Aunque podamos comprobar si nuestro ordenador es vulnerable o no desde el navegador, en realidad esto no significa que sea el propio navegador el que tiene la vulnerabilidad.

Como todos los navegadores hacen uso de las librerías criptográficas del sistema operativo, al comprobar el certificado de esta web de prueba, si la librería crypt32.dll no ha sido aún actualizada, entonces el navegador será vulnerable. Si nuestro Windows está actualizado y la librería crypt32.dll ya es segura, entonces el navegador es también seguro.

La vulnerabilidad no se encuentra en Google Chrome, Firefox ni ningún otro navegador. Aunque no estén actualizados. Los navegadores se han hecho vulnerables porque Windows era vulnerable.

Si hemos instalado los nuevos parches de seguridad de Windows 10, podemos navegar tranquilos, ya que estaremos correctamente protegidos.

Ver información original al respecto en Fuente>

NOTA: Los interesados en información sobre contrato de soporte Asistencia Tecnica de SATINFO y/o licencia de uso/actualizaciones de sus utilidades, contacten con info@satinfo.es

__________

Este blog no se hace responsable de las opiniones y comentarios de los textos en los que se cita la Fuente, ofreciendo su contenido solo para facilitar el acceso a la información del mismo.

Puedes seguir cualquier respuesta a esta entrada mediante el canal RSS 2.0. Los comentarios y los pings están cerrados.

Los comentarios están cerrados.