FinSpy, el peligroso malware que espía apps en Android e iOS

FinSpy es una herramienta de software extremadamente eficaz para vigilancia dirigida que se ha observado robando información de ONGs internacionales, gobiernos y organizaciones de aplicación de la ley en todo el mundo. Sus operadores pueden adaptar el comportamiento de cada implante malicioso y direccionarlo a un objetivo específico o grupo de ellos.

La funcionalidad básica del malware incluye el monitoreo casi ilimitado de las actividades que se realizan en el dispositivo, como la geolocalización, todos los mensajes entrantes y salientes, contactos, medios almacenados en el dispositivo y datos de servicios de mensajería populares como WhatsApp, Facebook Messenger o Viber. Todos los datos extraídos se transfieren al atacante por medio de mensajes SMS o el protocolo HTTP.

Las versiones más recientes conocidas del malware extienden la funcionalidad de vigilancia a servicios de mensajería adicionales, incluso algunos que se consideran “seguros”, como Telegram, Signal o Threema. También son más adeptas a cubrir sus huellas.

Por ejemplo, el malware iOS, dirigido al sistema operativo iOS 11 y a versiones anteriores, ahora puede ocultar signos de jailbreak, mientras que la nueva versión para Android contiene un ataque que puede obtener privilegios de raíz (root), con acceso casi ilimitado y completo a todos los archivos y comando, en un dispositivo que no tiene root.

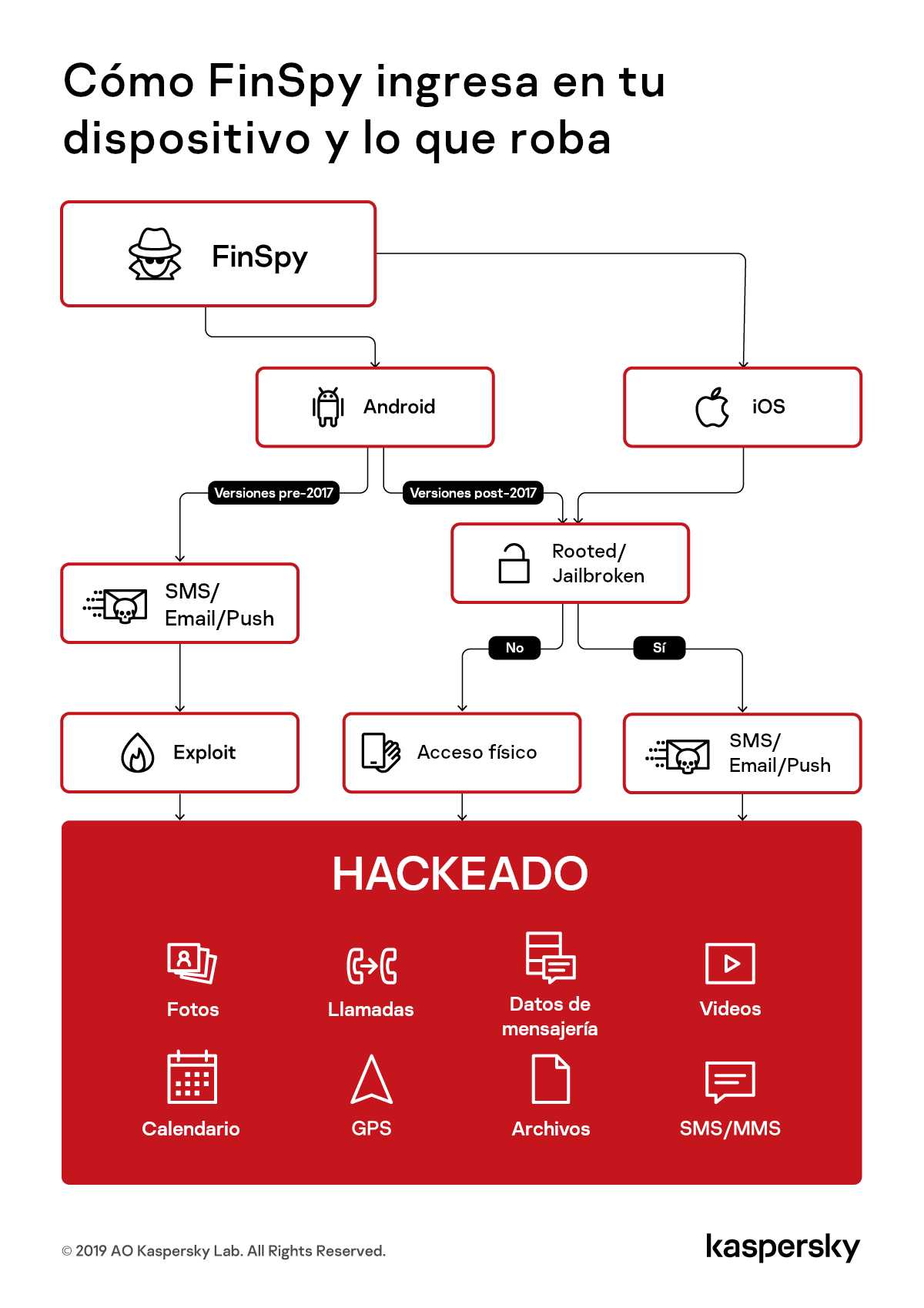

Basados en la información disponible para Kaspersky, para infectar tanto los dispositivos Android como los de iOS, los atacantes necesitan acceso físico al teléfono o a un dispositivo desbloqueado (que ya tenga jailbreak o root). Para los teléfonos desbloqueados, hay al menos tres posibles vectores de infección: mensajes SMS, correo electrónico o notificaciones automatizadas (push) enviadas por una aplicación al usuario cuando la aplicación no está abierta.

Según la telemetría de Kaspersky, varias docenas de dispositivos móviles fueron infectados el año pasado.

“Los programadores detrás de FinSpy vigilan constantemente las actualizaciones de seguridad para plataformas móviles y tienden a cambiar rápidamente sus programas maliciosos para evitar que sus operaciones sean bloqueadas con las correcciones. Además, siguen tendencias e implementan funcionalidades para extraer datos de aplicaciones que actualmente son populares”, explica Alexey Firsh, investigador de seguridad de Kaspersky Lab.

“Observamos a diario víctimas de los implantes de FinSpy, por lo que vale la pena echar un vistazo a las actualizaciones más recientes de la plataforma e instalarlas tan pronto como se emiten. Porque, independientemente de lo seguras que puedan ser las aplicaciones que usted usa, y de cómo estén protegidos sus datos, una vez realizado el root o el jailbreak en el teléfono estará totalmente abierto al espionaje”, añadió.

Para evitar ser víctimas de FinSpy, se aconseja:

– No deje su teléfono inteligente o tableta desbloqueados y siempre asegúrese de que nadie pueda ver su código cuando lo ingrese

– No haga jailbreak o root en su dispositivo, ya que facilitará el trabajo de un atacante

Instale solo aplicaciones móviles desde tiendas oficiales de aplicaciones, como Google Play

– No siga los enlaces sospechosos que le envían desde números desconocidos

– En la configuración de su dispositivo, bloquee la instalación de programas de fuentes desconocidas

– Evite revelar la contraseña o el código de acceso a su dispositivo móvil, incluso con alguien de confianza.

– Nunca almacene archivos o aplicaciones desconocidos en su dispositivo, ya que podrían perjudicar su privacidad

– Descargue una solución de seguridad probada para dispositivos móviles.

Ver información original al respecto en Fuente>

NOTA: Los interesados en información sobre contrato de soporte Asistencia Tecnica de SATINFO y/o licencia de uso/actualizaciones de sus utilidades, contacten con info@satinfo.es

__________

Este blog no se hace responsable de las opiniones y comentarios de los textos en los que se cita la Fuente, ofreciendo su contenido solo para facilitar el acceso a la información del mismo.

Puedes seguir cualquier respuesta a esta entrada mediante el canal RSS 2.0. Los comentarios y los pings están cerrados.

Los comentarios están cerrados.