SLINGSHOT: un ataque de espionaje a routers que lleva 6 años sin ser detectado

Encontrar una vulnerabilidad en un producto es algo bastante peligroso, pero lo es aún más cuando la vulnerabilidad se encuentra en el router y se le da control total a un atacante para que pueda interceptar nuestras comunicaciones a través de Internet. La última, descubierta por Kaspersky Lab, ha sido bautizada como Slingshot.

Slingshot: el ciberespionaje llega a los routers

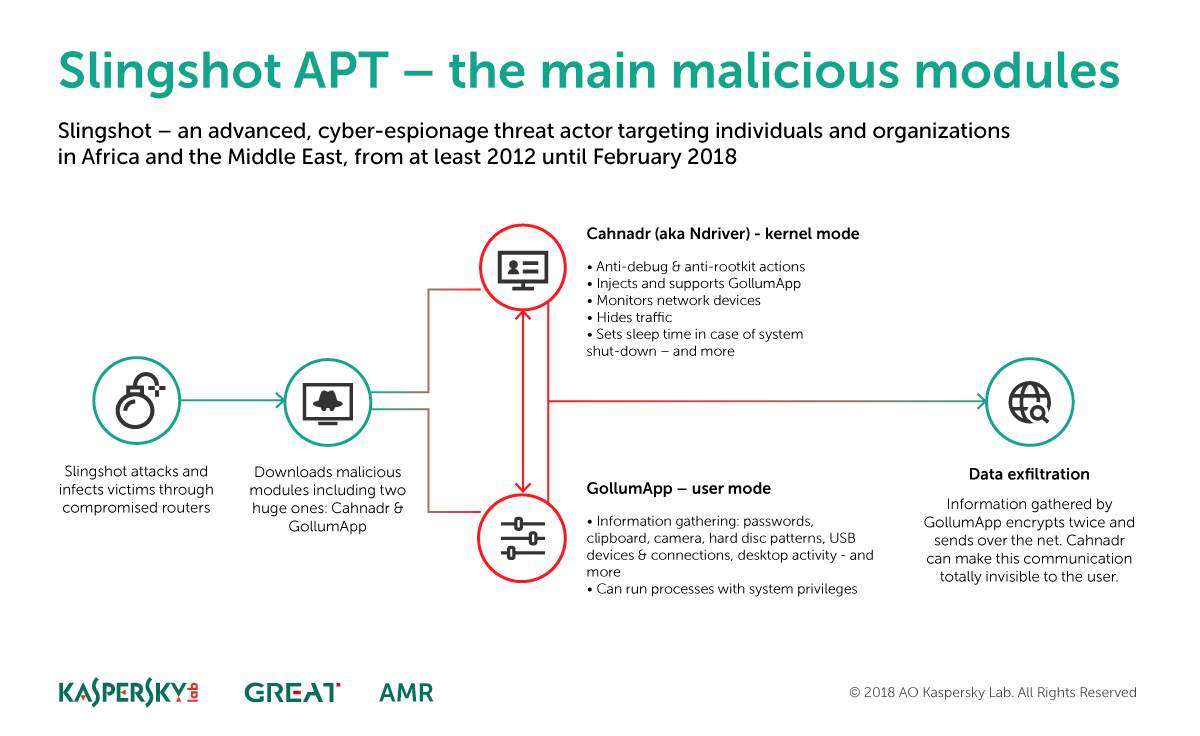

Slingshot es un peligroso malware que ha estado usándose en operaciones de ciberespionaje desde al menos 2012 hasta febrero de 2018. Lo que hace el malware es atacar e infectar routers vulnerables, llegando incluso a ejecutarse en modo kernel. Los investigadores afirman que Slingshot usa técnicas que no habían visto antes, como esconder su tráfico en paquetes de datos marcados de comunicaciones normales, las cuales podía interceptar sin dejar rastro.

El descubrimiento se realizó de manera casual después de que los investigadores descubrieran un keylogger y crearan un sistema de detección a ver si aparecía en más sitios. Haciendo ese escaneo descubrieron un archivo llamado scesrv.dll, el cual parecía legítimo, pero realmente tenía código malicioso dentro. Esa librería se ejecutaba mediante services.exe con privilegios de sistema, por lo que tenía acceso completo al PC.

El objetivo inicial de Slingshot es el ciberespionaje, siendo capaz de hacer capturas de pantalla, recopilar pulsaciones de datos mediante un keylogger, analizar el tráfico de red, detectar conexiones de USB, acceso al portapapeles, y básicamente cualquier actividad del ordenador al tener acceso total al sistema.

Afectó sobre todo a África y Oriente Medio durante 6 años

Ver información original al respecto en Fuente:

NOTA: Los interesados en información sobre contrato de soporte Asistencia Tecnica de SATINFO y/o licencia de uso/actualizaciones de sus utilidades, contacten con info@satinfo.es

__________

Este blog no se hace responsable de las opiniones y comentarios de los textos en los que se cita la Fuente, ofreciendo su contenido solo para facilitar el acceso a la información del mismo.

Puedes seguir cualquier respuesta a esta entrada mediante el canal RSS 2.0. Los comentarios y los pings están cerrados.

Los comentarios están cerrados.