Propagación de malware ADWIN (RAT) en fichero JAR anexado a mails no solicitados…

Aunque no sea nuevo, recientemente ha habido una proliferación del RAT Adwin, en un JAR anexado a mails recibidos

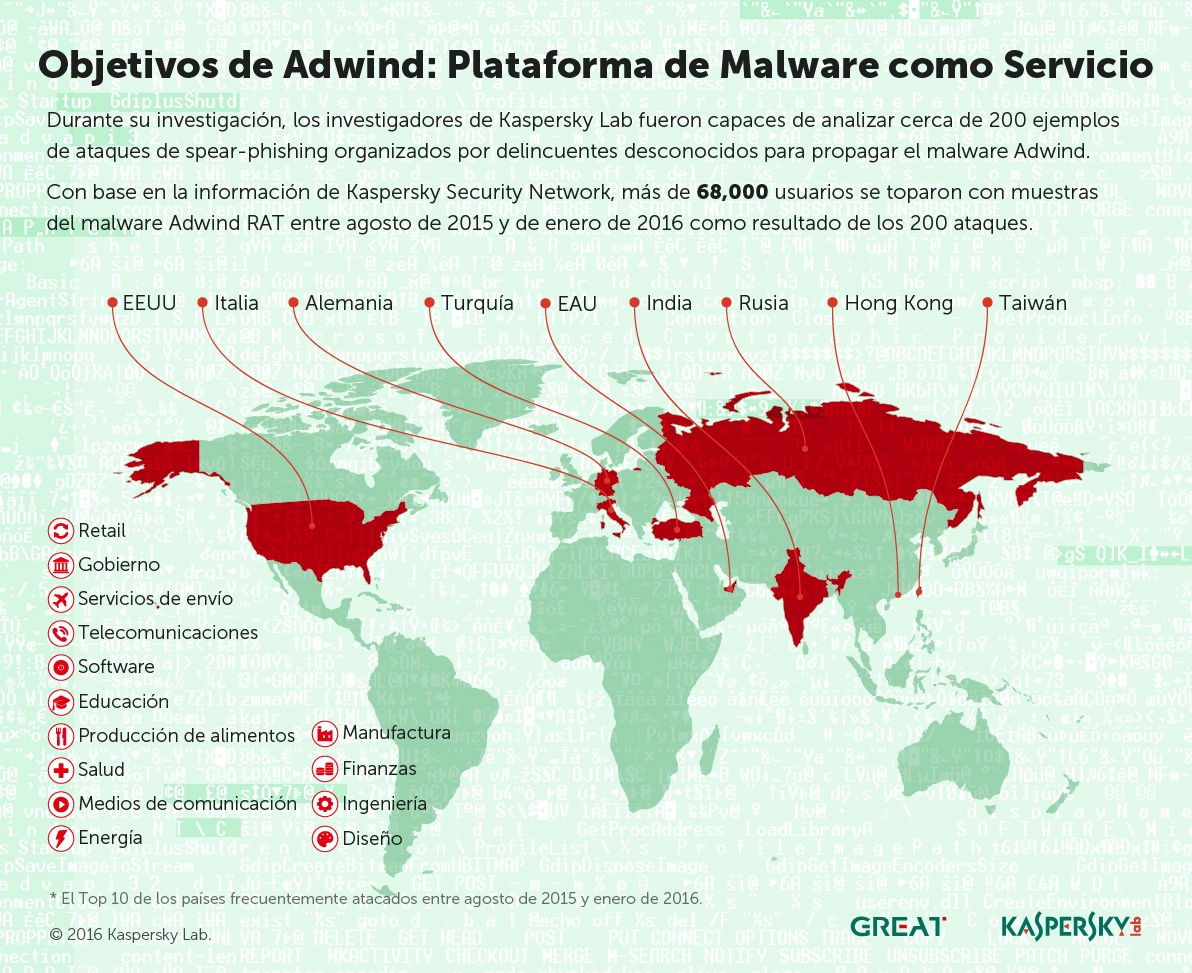

Ver mapa de propagación:

Anexados al mail se recibe un archivo JAR, cuyo desempaquetamiento y ejecución hace que el malware se auto_instale de forma automática e intente comunicarse con su servidor de comando y control. De esta manera, los ciberdelincuentes toman el control del dispositivo infectado y pueden robar información

POTENCIAL DEL MALWARE ADWIN:

.-Recopilar las pulsaciones del teclado

.-robar contraseñas almacenadas en caché y recuperar datos de formularios web

.-tomar capturas de pantalla

.-tomar fotografías y grabar vídeo por medio de la cámara web

.-grabar sonido por medio del micrófono

.-transferir archivos

.-recopilar información general del usuario y del sistema

.-robar claves para carteras de criptomoneda

.-gestionar mensajes SMS (para Android)

.-robar certificados VPN

La última versión de dicho malware se controla a partir del ELISTARA 39.77 ya disponible desde ayer.

COMO YA VAMOS INDICANDO REPETIDAMENTE, NO SE DEBEN EJECUTAR NI FICHEROS NI ENLACES NI IMAGENES QUE NO SE HAYAN SOLICITADO, AUNQUE SE CONOZCA EL REMITENTE O VENGAN DE ALGUNA ENTIDAD CONOCIDA, Y MENOS ENVIAR DATOS QUE PUDIERAN SOLICITAR !!!

saludos

ms, 26-9-2018

NOTA: Los interesados en información sobre contrato de soporte Asistencia Tecnica de SATINFO y/o licencia de uso/actualizaciones de sus utilidades, contacten con info@satinfo.es

__________

Este blog no se hace responsable de las opiniones y comentarios de los textos en los que se cita la Fuente, ofreciendo su contenido solo para facilitar el acceso a la información del mismo.

Puedes seguir cualquier respuesta a esta entrada mediante el canal RSS 2.0. Los comentarios y los pings están cerrados.

Los comentarios están cerrados.