ENVIAN SPAM A TRAVES DE BOTNET APROVECHANDO VULNERABILIDAD DE 116 MODELOS DE ROUTERS

Una botnet es una red de dispositivos que han sido hackeados mediante alguna vulnerabilidad o contraseña de baja calidad, y que se utilizan de manera conjunta para realizar ataques (normalmente DDoS). Un hacker ha conseguido crear una usando routers y una vulnerabilidad de hace cinco años.

Una botnet ha aprovechado una vulnerabilidad para infectar a 116 modelos de routers

La botnet fue descubierta el pasado mes de septiembre por investigadores de Netlab de Qihoo 360, una empresa de seguridad China. Según afirman, el atacante habría usado esta botnet para mandar emails de spam.

La botnet fue desarrollada en 2013, aprovechando una vulnerabilidad en el SDK del UPnP de Broadcom. Éste se usa en un gran número de routers, y permite a un atacante realizar ataques remotos y ejecutar código malicioso en los routers sin ningún tipo de autenticación. Esto hace que sea una de las peores vulnerabilidades que se pueden encontrar en un dispositivo conectado a Internet.

Aunque BCMUPnP_Hunter, que es como ha sido apodado, no es el primero que se aprovecha de esta vulnerabilidad, sí que es el primero que lo hace usando un código fuente nuevo. Muchas botnets usan código ya existente para infectar dispositivos como los del Internet de las cosas, como es el caso de Mirai. Sin embargo, los investigadores no habían visto nunca antes un código similar. En total han encontrado 116 modelos diferentes de routers afectados, la mayoría de los cuales son de ADSL, aunque también hay algunos de fibra óptica.

Los principales clientes de email, objetivo de ataques de spam

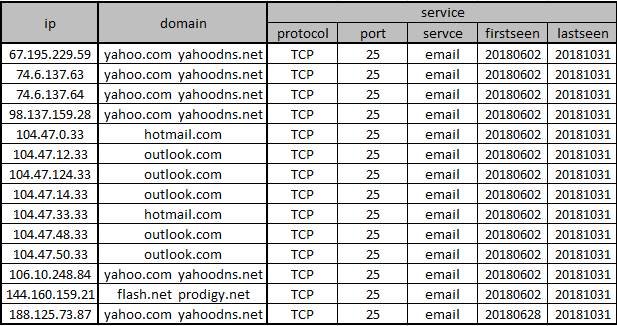

El proceso de infección requiere un proceso de varios pasos. Uno de sus componentes puede comunicarse con servidores de email como Outlook, Hotmail y Yahoo! Mail. Este es el motivo por el que los investigadores creen que la botnet se utilizaba para mandar spam a miles de direcciones de email.

El número de routers infectados ha ido creciendo exponencialmente en los últimos meses, con un potencial para llegar a 400.000 routers. En total, los investigadores recopilaron 3,37 millones de direcciones IP, aunque estas direcciones cambian constantemente y por eso creen que la cifra de routers infectados es menor. En esos escaneos, se busca primero el puerto TCP 5431, y luego el UDP 1900.

Respecto a solucionar la vulnerabilidad, desde Broadcom no han dicho nada sobre una posible solución. Entre los países más afectados por ella se encuentran China, India y Estados Unidos, pero hay dispositivos afectados por todo el mundo ya que muchos utilizan la función UPnP de desarrollada por Broadcom. UPnP es un acrónimo de Universal Plug and Play, que permite a dispositivos conectados a una misma red local conectarse entre sí. La implementación de Broadcom es una de las muchas que existen, pero al ser uno de los principales proveedores de componentes para routers del mundo, su implementación está presente en routers de compañías como ASUS, D-Link, Zyxel, ZTE, TP-Link, Netgear, etc.

Ver información original al respecto en Fuente:>

NOTA: Los interesados en información sobre contrato de soporte Asistencia Tecnica de SATINFO y/o licencia de uso/actualizaciones de sus utilidades, contacten con info@satinfo.es

__________

Este blog no se hace responsable de las opiniones y comentarios de los textos en los que se cita la Fuente, ofreciendo su contenido solo para facilitar el acceso a la información del mismo.

Puedes seguir cualquier respuesta a esta entrada mediante el canal RSS 2.0. Los comentarios y los pings están cerrados.

Los comentarios están cerrados.