CloudBleed: Comprueba si las webs que visitas están afectadas por esta vulnerabilidad

CloudBleed: Comprueba si las webs que visitas están afectadas por esta vulnerabilidad

Un error en un CDN puede tener graves repercusiones en la seguridad de las páginas web alojadas y también para los usuarios. CloudFlare es uno de los servicios más importantes y esta misma semana conocíamos la existencia de un fallo de seguridad que dejó expuestas las conexiones HTTPS de los usuarios de miles de páginas web. El error ya ha sido bautizado como CloudBleed y ya existen herramientas que permiten a los usuarios realizar las primeras valoraciones.

Según los responsables del servicio, el fallo se solventó con máxima celeridad y apenas estuvo disponible. Pero esto no evitó que las credenciales de miles de usuarios quedasen al descubierto. Teniendo en cuenta la presencia de este CDN y la cantidad de páginas web que hacen uso de él, es muy complicado determinar al alcance real de este problema de seguridad.

Casualidad o no, todos los años existe una vulnerabilidad que da mucho de qué hablar, y este año no ha sido necesario esperar demasiado.

Cuando salió a la luz el problema, en RedesZone explicamos qué es lo que había sucedido y cuál podía ser la repercusión tanto para la empresa como para los usuarios a nivel de información filtrada.

Cloudbleed, el grave fallo de seguridad de CloudFlare que ha expuesto tus sesiones HTTPS

Cloudbleed, el grave fallo de seguridad de CloudFlare que ha expuesto tus sesiones HTTPS

Cloudbleed, el grave fallo de seguridad de CloudFlare que ha expuesto tus sesiones HTTPS

Tal y como se explica en el artículo referenciado, las cookies de inicio de sesión podrían haberse visto expuestas y que la información contenida en ellas haya caído en manos de ciberdelincuentes.

Conocer los sitios web afectados por CloudBleed

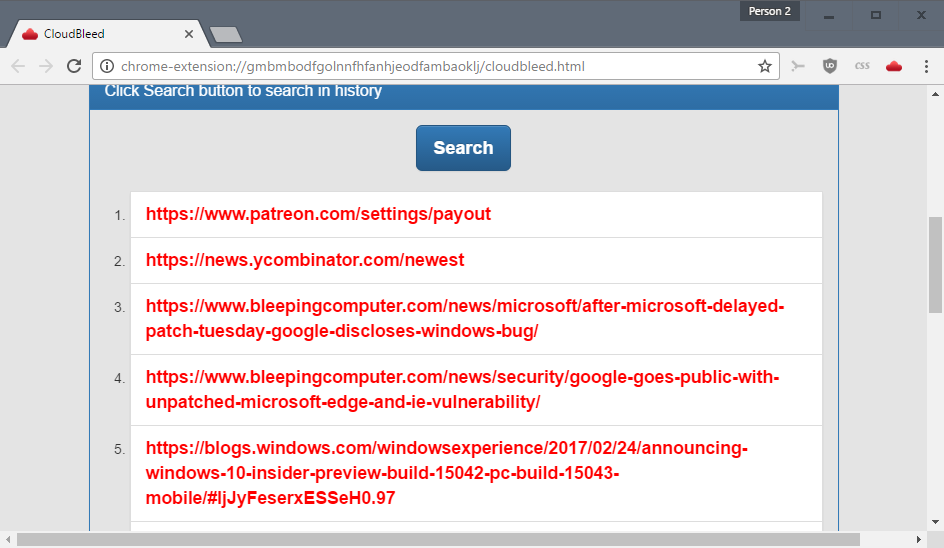

Apenas han pasado unos días y ya se ha publicado una herramienta en forma de extensión para los navegadores web Google Chrome y Firefox. Este software permite analizar el historial de búsquedas y comprobar a qué páginas web hemos accedido que utilizan el CDN, y por lo tanto afectados por el problema de seguridad.

cloudbleed conoce los sitios web afectados

Las dos extensiones se pueden descargar de forma gratuita y nos permitirá localizar las páginas web de nuestra navegación que se han visto afectados. Obviamente, aquellas que no posean inicio de sesión no es necesario tomar medidas. En aquellas que sí exista una cuenta con sus respectivas credenciales es necesario tomar medidas para evitar posibles problemas de seguridad derivados.

En este tipo de fallos el desconocimiento es máximo. Esto quiere decir que no existe un listado con los servicios afectados ni los usuarios que podrían verse comprometidos, de ahí que sean necesarias este tipo de comprobaciones.

De esta forma tan sencilla podemos comprobar hasta qué punto nos hemos visto afectados por el fallo de seguridad y así tomar las medidas convenientes en las cuentas de los servicios web afectados.

Qualys SSL Labs te dirá si tu navegador web soporta TLS 1.3 con solo visitar su web

¿Por qué debo cambiar la contraseña de estos sitios web?

Partiendo de que las credenciales han quedado al descubierto, se podrían utilizar para llevar a cabo inicios de sesión no autorizados en las webs afectadas. Por este motivo, se recomienda a los usuarios modificar la contraseña de acceso a estos servicios tan pronto como sea posible. Las extensiones actúan de forma local contra el historial del usuario. Es decir, las medidas posteriores se tienen que ejecutar de forma manual y dependen de los usuarios.

Ver información original al respecto en Fuente:

https://www.redeszone.net/2017/02/26/cloudbleed-comprueba-si-las-webs-que-visitas-estan-afectadas-por-esta-vulnerabilidad/#sthash.qhJjNhoc.dpuf

NOTA: Los interesados en información sobre contrato de soporte Asistencia Tecnica de SATINFO y/o licencia de uso/actualizaciones de sus utilidades, contacten con info@satinfo.es

__________

Este blog no se hace responsable de las opiniones y comentarios de los textos en los que se cita la Fuente, ofreciendo su contenido solo para facilitar el acceso a la información del mismo.

Puedes seguir cualquier respuesta a esta entrada mediante el canal RSS 2.0. Los comentarios y los pings están cerrados.

Los comentarios están cerrados.