El número de webs HTTPS utilizadas para phishing se triplica

En enero de 2017, Firefox y Google Chrome empezaron a marcar las páginas web con inicios de sesión inseguros, a través de HTTP, como páginas web peligrosas e inseguras. Esto ha hecho que cada vez más páginas web den el salto a este protocolo seguro de manera que se pueda garantizar que los datos que se intercambian entre el usuario y el servidor viajan por la red de forma segura. Sin embargo, igual que muchos administradores web han dado el salto a este protocolo, los piratas informáticos también lo han hecho.

Hace tiempo se decía (mal dicho) que las páginas web con HTTPS eran páginas fiables. Esto era porque adquirir un certificado digital para una página web era un proceso bastante controlado y, además, caro. Sin embargo, que una web tuviera este certificado, lo único que certificaba es que las conexiones viajaban cifradas desde el usuario hasta el servidor, impidiendo que piratas informáticos pudieran interceptarlas a mitad de camino, pero nada más.

Aunque cualquiera podía conseguir un certificado HTTPS y configurarlo con información falsa, esto no se hacía por el elevado coste de estos. Sin embargo, con la llegada de Let’s Encrypt y sus certificados totalmente gratuitos, muchos piratas han empezado a aprovecharse de este servicio para convertir sus páginas web maliciosas e inseguras en páginas HTTPS.

Hoy en día, un pirata informático puede registrar un dominio, como “paypall.com” y utilizarlo en ataques phishing para robar contraseñas. Además, puede generar un certificado totalmente válido para su dominio y, al conectarnos a él, todo aparecerá en verde y todo parecerá de fiar (aunque en realidad está robando nuestra contraseña), a no ser que nos fijemos en el pequeño detalle de la URL.

El uso de certificados Let’s Encrypt en páginas web maliciosas se triplica

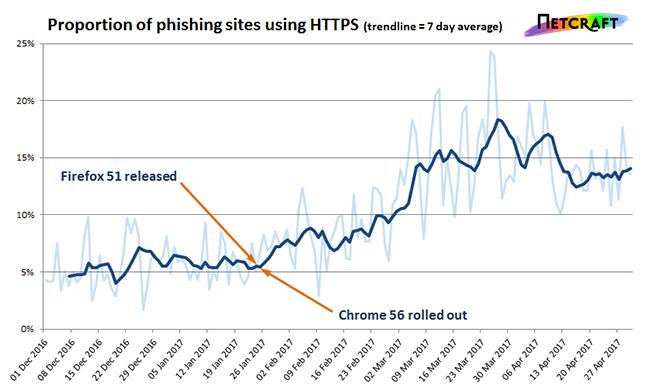

Tal como podemos ver en Netcraft, a principios de año, el número de páginas web maliciosas que utilizaban estos certificados era de tan solo el 5%. Sin embargo, en cuanto Google Chrome y Firefox empezaron a marcar las páginas HTTP con cuadros de entrada de texto como páginas inseguras, los piratas informáticos empezaron a utilizar masivamente estos certificados en sus páginas web, situándose ahora cerca del 20% el total de páginas web Phishing que cuentan con certificados HTTPS totalmente válidos.

Netcraft HTTPS Phishing

Cómo protegernos del phishing que utiliza conexiones HTTPS

Por suerte, Google suele estar al tanto de estas páginas web y suele actualizar sus filtros frecuentemente de manera que, si intentamos entrar a alguna de ella, aunque tenga su propio certificado, el navegador nos avise de que se trata de una web maliciosa que puede poner en peligro nuestros datos.

Esta práctica va a seguir en aumento durante los próximos meses, por lo que, tal como os recordamos, que una web tenga una un certificado HTTPS no significa que sea fiable, sino que simplemente utiliza un certificado que coincide con su dominio, pero nada más. Para evitar problemas, siempre debemos revisar correctamente la URL de la página es la auténtica y evitar entrar en estas páginas desde enlaces y páginas sospechosas.

– Ver información original al respecto en Fuente:

https://www.redeszone.net/2017/05/19/triplica-numero-webs-phishing-https/#sthash.STYosODA.dpuf

NOTA: Los interesados en información sobre contrato de soporte Asistencia Tecnica de SATINFO y/o licencia de uso/actualizaciones de sus utilidades, contacten con info@satinfo.es

__________

Este blog no se hace responsable de las opiniones y comentarios de los textos en los que se cita la Fuente, ofreciendo su contenido solo para facilitar el acceso a la información del mismo.

Puedes seguir cualquier respuesta a esta entrada mediante el canal RSS 2.0. Los comentarios y los pings están cerrados.

Los comentarios están cerrados.