Vulnerabilidad Secure Boot de Ubuntu amenaza a Windows

Canonical está trabajando en una solución que se incluirá en Ubuntu 16.04 LTS, pero sus viejos bootloaders continuarán siendo un problema.

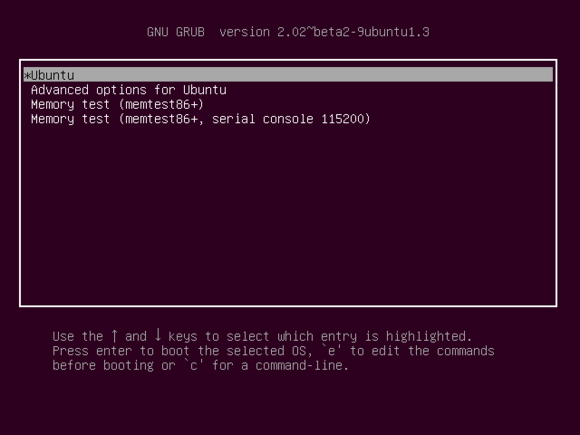

Ubuntu?s Grub bootloader menu

Ubuntu está frustrando los esfuerzos de Microsoft para mantener a las computadoras seguras. Las PC Windows modernas requieren tener Secure Boot habilitado, una medida de seguridad que limita el acceso a sistemas operativos aprobados por Microsoft.

Para hacer la vida más fácil para los usuarios de Linux, Microsoft provee bootloaders de distribuciones Linux con una llave de firma de Microsoft. Pero el bootloader firmado de Ubuntu ejecutará cualquier código sin firmar, rompiendo toda la cadena de confianza. Por suerte, esto está programado para cambiar con el siguiente Ubuntu,

Secure Boot tiene como función establecer una cadena de confianza desde el firmware UEFI hasta el sistema operativo. Por ejemplo, cuando es usado con Windows, el firmware UEFI asegura que el bootloader de Windows contenga una llave de firmado que no haya sido modificada. El bootloader de Windows hace entrega al siguiente estado, que también es verificado para su legitimidad. El objetivo es asegurar que ningún rootkit haya interferido con el proceso de arranque.

Las distribuciones de Linux, por su parte, tienen un bootloader firmado por parte de Microsoft que los encamina al firmware UEFI. Pero con Ubuntu, una vez que el firmware de UEFI entrega, el bootloader no se asegura de que los kernels de Linux que arranca sean firmados por Canonical (fabricante de Ubuntu). Esto no solamente significa que Secure Boot sea una opción segura para los usuarios de Ubuntu, sino que un hacker podría usar el bootloader de Ubuntu (de confianza), para arrancar malware, el cual no es de confianza en casi cualquier PC con Secure Boot habilitado:

El bootloader Grub usado por Ubuntu tiene una manera de arrancar Windows, haciendo posible atacar sistemas con Secure Boot habilitado.

Esto no es bien conocido, pero tampoco es algo que Canonical haya escondido. Es un comentario de un reporte de bug de mediados de 2015, el ingeniero de seguridad de Ubuntu, Marc Deslauriers escribió: “El soporte de Ubuntu para Secure Boot solamente está orientado a ser una opción de compatibilidad para que se pueda arrancar en computadoras con Secure Boot habilitado. Actualmente no hay planes de habilitar Secure Boot como medida de seguridad”.

El prominente desarrollador de software libre, Matthew Garret descubrió esto el 6 de enero de 2016. En una serie de tweets con profanidades, acusó a Ubuntu de “ineptitud criminal”, haciendo notar el potencial para el bootloader firmado por Microsoft de ser utilizado para atacar otros sistemas operativos, Garret añadió en un tweet. “Esto no es una decisión que afecte solo a los usuarios de Ubuntu, todos los que usan UEFI Secure Boot tienen su seguridad comprometida por esto”.

Ver información original al respecto en Fuente:

http://www.seguridad.unam.mx/noticia/?noti=2720

NOTA: Los interesados en información sobre contrato de soporte Asistencia Tecnica de SATINFO y/o licencia de uso/actualizaciones de sus utilidades, contacten con info@satinfo.es

__________

Este blog no se hace responsable de las opiniones y comentarios de los textos en los que se cita la Fuente, ofreciendo su contenido solo para facilitar el acceso a la información del mismo.

Puedes seguir cualquier respuesta a esta entrada mediante el canal RSS 2.0. Los comentarios y los pings están cerrados.

Los comentarios están cerrados.