RANSOMWARES ATACAN DISPOSITIVOS IoT CON ANDROID, SIN INTERVENCION DEL USUARIO

Cada día son mas los Smart TV que utilizan Android y un nuevo ransomware FLOCKER, de los que ya han aparecido mas de 7000 variantes, está afectando a los usuarios de dichos dispositivos.

Por ello ofrecemos esta información, aunque no sea nuestro campo de actuación, de momento, pero el hecho de que puede infectar los dispositivos con el sistema operativo de Google sin la necesidad de que el usuario intervenga, es aun mas temible que en el caso de los ordenadores, en los que, de momento, hace falta la intervención del usuario a través de ejecutar ficheros, o pulsar en links o imagenes, para infectarse con dicho ransomwares

FLocker, un ransomware para Android que afecta a Smart TVs

La polivalencia del sistema operativo móvil de los de Mountain View permite que otros dispositivos puedan hacer uso de él. Sin embargo, llega un momento en que puede jugar en contra de los usuarios, sobre todo si hablamos de la seguridad. FLocker, un ransomware disponible para Android, ha comenzado a afectar a los dispositivos Smart TV.

Cuando hablamos de estos dispositivos no referimos tanto a televisores como a aquellos reproductores de DVD y Blu-ray que permiten transformar nuestro viejo televisor en uno completamente nuevo y con acceso a Internet y otro tipo de aplicaciones. Seguro que muchos usuarios coincidirán en que se trata de algo innecesario, mientras otros creen que se trata de algo muy útil. Para gustos están los colores, pero desde luego que es innegable en que la seguridad es un aspecto a tener en cuenta y el usuario tiene ahora otro frente abierto y que podría posibilitar la entrada de amenazas informáticas.

Desde Trend Micro afirman que en poco más de un mes han aparecido más de 7.000 versiones y el código aún continúa mutando, provocando que su detección sea aún mucho más complicada. Para encontrar el origen de esta amenaza hay que remontarse al pasado mes de abril, consiguiendo en poco más de dos semanas la aparición de 1.200 variantes.

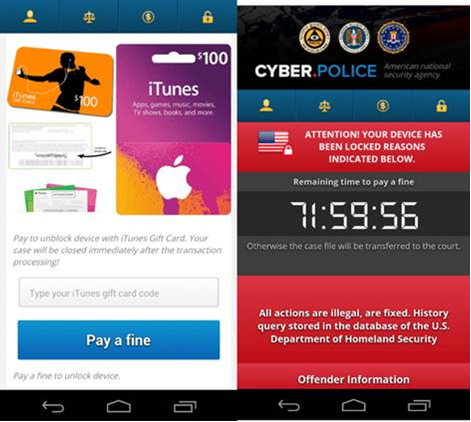

Con respecto a su funcionamiento es muy similar al de cualquier otro ransomware, cifrando los archivos e indicando al usuario gracias a una pantalla que su dispositivo ha sido cifrado y que si se quiere recuperar el acceso a la información deberá realizar el abono de la cantidad solicitada. El punto a favor con el que cuenta FLocker es que puede infectar los dispositivos con el sistema operativo de Google sin la necesidad de que el usuario intervenga.

FLocker virus android televisores

FLocker llega en primer lugar al dispositivo móvil

Hay que decir que la amenaza se está distribuyendo entre los terminales móviles. Una vez cifrado e infectado el dispositivo, permanece alerta y a la espera de que este se conecte a cualquier dispositivo para distribuirse. Esto quiere decir que si conectamos este a un televisor y es Smart TV con sistema operativo Android será la siguiente víctima cifrando los archivos del mismo valiéndose del algoritmo AES.

Lo que resulta curioso es que los responsables de este tipo de amenazas han perdido el interés en las transferencias a monederos virtuales, ofreciendo ahora la compra de tarjetas regalo en diferentes tiendas en línea.

– Ver información original al respecto en Fuente:

http://www.redeszone.net/2016/06/14/flocker-ransomware-android-afecta-smart-tvs/#sthash.iMBcXHcZ.dpuf

NOTA: Los interesados en información sobre contrato de soporte Asistencia Tecnica de SATINFO y/o licencia de uso/actualizaciones de sus utilidades, contacten con info@satinfo.es

__________

Este blog no se hace responsable de las opiniones y comentarios de los textos en los que se cita la Fuente, ofreciendo su contenido solo para facilitar el acceso a la información del mismo.

Puedes seguir cualquier respuesta a esta entrada mediante el canal RSS 2.0. Los comentarios y los pings están cerrados.

Los comentarios están cerrados.