juicio por multas falsas a usuarios de porno (VIRUS DE LA POLICIA)

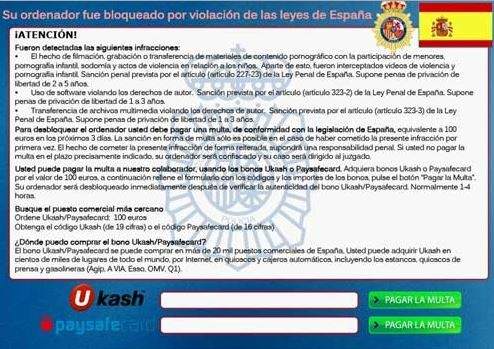

Mensaje con el escudo y formato del Cuerpo Nacional de Policía que aparecía en los ordenadores tras infectarse con el ‘virus de Policía’. (Archivo)

La Audiencia Nacional juzgará a partir de este lunes a la banda rusa responsable de infectar “centenares de miles de ordenadores de todo el mundo”.

Los acusados se enfrentan a delitos de estafa, contra la intimidad, blanqueo de capitales, falsedad en documento mercantil y pertenencia a organización criminal.

En el caso español, el ordenador se bloqueaba y aparecía un mensaje con el escudo y formato del Cuerpo Nacional de Policía.

El troyano se extendió a países como Canadá, Estados Unidos, Emiratos Árabes, Irán, Rusia, Rusia, Austria, Bélgica, Suiza, Alemania, Dinamarca o Reino Unido.

El dinero obtenido en ‘cupones virtuales’ se convertía en dinero real mediante ‘mulas’ que enviaban las cantidades por paquete postal o transferencia bancaria.

La Audiencia Nacional juzgará a partir de este lunes a 12 miembros de la organización rusa responsable del conocido como ‘virus de la Policía’ que infectó “centenares de miles de ordenadores de todo el mundo” y cobró multas ficticias de 100 euros a usuarios de Internet, muchos de los cuales habían visitado páginas porno.

La Policía española: ¡Atención! ¡Ha sido detectada actividad ilegal! Su sistema operativo ha sido bloqueado debido a una infracción de la legislación española!

Los acusados se enfrentan a una petición fiscal de hasta 18 años de cárcel por delitos continuados de estafa, contra la intimidad, blanqueo de capitales, falsedad en documento mercantil y pertenencia a organización criminal.

En el caso español, el virus provocaba que el ordenador se bloqueara y apareciera un mensaje con el escudo y formato del Cuerpo Nacional de Policía que decía: “La Policía española. ¡Atención! ¡Ha sido detectada actividad ilegal! Su sistema operativo ha sido bloqueado debido a una infracción de la legislación española !”, refleja el escrito provisional de acusación de la Fiscalía.

A continuación, la persona afectada podía leer en su dispositivo: “Su dirección IP ha sido registrada en las webs ilegales con contenido pornográfico orientadas a la difusión de la pornografía infantil, zoofilia e imágenes de violencia contra menores”.

El mensaje se adaptaba al país del usuario

Por si esa advertencia no resultaba lo suficientemente intimidante, el mensaje agregaba: “Además, desde su ordenador se realiza un envío ilegal de orientación pro terrorista. El presente bloqueo ha sido realizado para prevenir la posibilidad de difusión de dichos materiales desde su ordenador en Internet”.

Se pedía al usuario el pago de una multa de 100 euros en un plazo de 24 horas; se advertía de no se efectuaba “todos los datos del ordenador serían eliminados”

A renglón seguido, se pedía al usuario de este tipo de páginas el pago de una multa de 100 euros en un plazo de 24 horas. Se advertía de que, si el pago no se efectuaba “todos los datos del ordenador serían eliminados”.

El troyano, conocido como ‘Ransomware’ o ‘Bloker’, se extendió a países como Canadá, Estados Unidos, Emiratos Árabes, Irán, Rusia, Rusia, Austria, Bélgica, Suiza, Alemania, Dinamarca, Finlandia, Francia, Grecia, Irlanda, Italia, Luxemburgo, Holanda, Malta, Portugal, Rumania, Suecia o Reino Unido.

El mensaje reproducido “cambiaba de idioma dependiendo de la localización geográfica de la víctima”. También variaba el nombre y logo del cuerpo de policía que realizaba la advertencia. Inducía a hacer el pago a través de pasarelas de cobro virtuales y anónimas, como Paysafecard, Ukash y Moneypak.

Los responsables, un grupo de 12 personas ubicadas en Rusia, se enfrentan a penas de entre 18 y 8 años por la comisión de delitos de integración de organización criminal, contra la intimidad, estafa, blanqueo y falsedad.

Mulas de dinero

La infección del ordenador se producía al navegar en páginas muy visitadas —dice el fiscal Daniel Campos— y el dinero obtenido en ‘cupones virtuales’ se convertía en dinero real mediante ‘mulas’ que enviaban las cantidades por paquete postal o transferencia bancaria.

La persona que se escondía tras el nick vinculado al dominio creado para efectuar el pago, fue detenido en Emiratos Árabes y extraditado a España; su arresto provocó la desarticulación de la banda

En el procedimiento constan un total de 933 denuncias de personas cuyos ordenadores habían resultado infectados, de los cuales 390 llegaron a pagar la cantidad que se les exigía. No obstante, la cantidad de ordenadores afectados puede considerarse “mucho mayor” ya que en el Instituto Nacional de Tecnologías de la Comunicación se recibieron 784.415 consultas y 26.028 llamadas telefónicas.

Fue una “exhaustiva y minuciosa investigación policial la que condujo a la identificación de la persona que se escondía tras el nick ‘Limbo’ o ‘Abramovich’, vinculado al dominio creado para efectuar el pago, y que fue detenido en Emiratos Árabes y extraditado a España. Su arresto, desembocó en la desarticulación de la organización.

En el banquillo que los acusados se sentarán Alexander Krasnokutsky (18 años); Sergey Barkov Krasnokutsky (10 años); Ivan Barkov Krasnokutsky (10 años); Denis Zipunov Krasnokutsky (10 años); Irina Zipunova (8 años); Kristina Zhukova (8 años); Aysa Chimidova (8 años); Alexandr Anatolievitch (8 años); Lyudmyla Slobodyan Uglenco Zipunova (8 años); Zurab Alexandr Abuladze Zipunova (8 años); Zaira Batselashvili Zipunova (8 años) y Dmytro Kovalchuk (15 años).

Ver informacion original al respecto en Fuente:

tos.es/noticia/2684821/0/juicio-virus-policia/multas-falsas/usuarios-porno-internet/

NOTA: Los interesados en información sobre contrato de soporte Asistencia Tecnica de SATINFO y/o licencia de uso/actualizaciones de sus utilidades, contacten con info@satinfo.es

__________

Este blog no se hace responsable de las opiniones y comentarios de los textos en los que se cita la Fuente, ofreciendo su contenido solo para facilitar el acceso a la información del mismo.

Puedes seguir cualquier respuesta a esta entrada mediante el canal RSS 2.0. Los comentarios y los pings están cerrados.

Los comentarios están cerrados.