Intel repara falla MiTM en su utilidad de actualización de drivers

Intel ha arreglado una vulnerabilidad explotable remotamente (CVE-2016-1493) en la utilidad de actualización de drivers que podría ser usada por un atacante man-in-the-middle para corromper datos transferidos, lo cual podría conducir a fuga de información y, en última instancia, la ejecución de código.

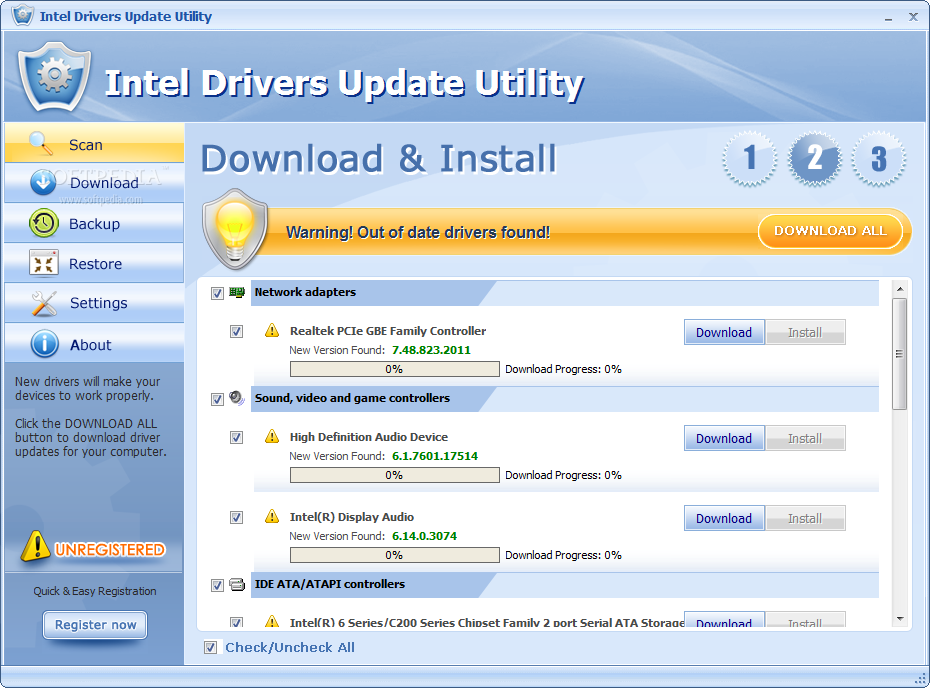

La utilidad de actualización de drivers de Intel es una herramienta que analiza los controladores del sistema en la computadora del usuario. Asimismo, reporta si algunos de los nuevos controladores para componentes de Intel (controladores gráficos integrados, dispositivos de audio, productos inalámbricos, adaptadores complementarios de red Ethernet, etcétera) están disponibles y proveen la opción de instalarlos automáticamente.

Las versiones afectadas son la 2.0 hasta la 2.3 y la actualización (v2.4 y posterior) mitiga el uso de una URL no-SSL para descargar, lo que permitía la transmisión en texto plano de información sensible (información actualizada).

La falla fue descubierta por el equipo de investigadores de Core Security. Más detalles técnicos acerca de esto se pueden encontrar en este aviso:

http://www.coresecurity.com/advisories/intel-driver-update-utility-mitm

junto con el código de la Prueba de Concepto (PoC).

Ver información original al respecto en Fuente:

http://www.seguridad.unam.mx/noticia/?noti=2699

NOTA: Los interesados en información sobre contrato de soporte Asistencia Tecnica de SATINFO y/o licencia de uso/actualizaciones de sus utilidades, contacten con info@satinfo.es

__________

Este blog no se hace responsable de las opiniones y comentarios de los textos en los que se cita la Fuente, ofreciendo su contenido solo para facilitar el acceso a la información del mismo.

Puedes seguir cualquier respuesta a esta entrada mediante el canal RSS 2.0. Los comentarios y los pings están cerrados.

Los comentarios están cerrados.