Sitios de Microsoft exponen en texto plano información del perfil de visitantes

El CID, un único identificador para cuentas de Microsoft, es usado como parte del hostname para la localizar información de usuarios de Outlook.com, cuentas Microsoft y otros servicios de Live.

Cuando los usuarios se conectan a su cuenta en la página de Microsoft, Outlook.com, o OneDrive.com, incluso cuando usan HTTPS, las fugas de conexión tienen un identificador único que puede ser usado para recuperar su nombre y foto de perfil en texto plano.

Un identificador único llamado CID es enviado como parte de una búsqueda en un Sistema de Nombres de Dominio para la dirección del servidor de almacenamiento que contiene datos de perfil y como parte del inicio de una conexión cifrada. Como resultado, podría ser usado para rastrear usuarios cuando se conectan a los servicios de ambos ordenadores y dispositivos móviles, incluso identificar cómo los usuarios dejan sus peticiones en la red de anonimización Tor.

En una prueba de laboratorio, el portal Ars confirmó la fuga, la cual fue divulgada primero por un bloguero chino.

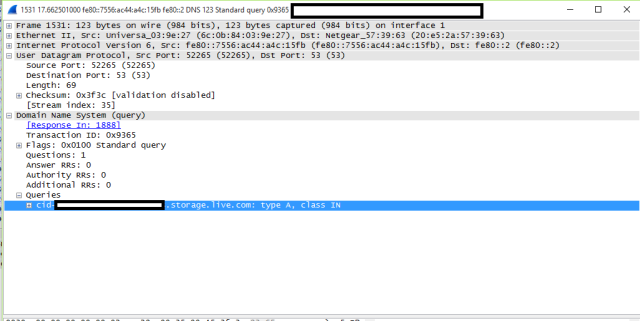

La captura de paquetes de conexiones a Outlook.com, la cuenta de la página de Windows y OneDrive.com revelan solicitudes de búsqueda de DNS para un host con el formato cid-[CID del usuario aquí].users.storage.live.com. El CID también está incrustado en la Indicación de Nombre de Servidor (SNI) intercambiando información extendida durante el protocolo Seguridad de la Capa de Transporte “handshake” que asegura la sesión a los servicios, como Ars confirmó en una inspección de los paquetes.

El CID se puede utilizar para recuperar la imagen de perfil del usuario y, a través del sitio Onedrive, para recuperar el nombre para mostrar de la cuenta de un usuario. Al acceder a los metadatos de servicio de Microsoft Live con el CID, también sería posible recuperar información del último acceso y de cuándo se creó. Los mismos metadatos pueden exponer información asociada a la aplicación Calendario, incluyendo la ubicación del usuario, pero también se puede utilizar como un rastreador único para personas (un “identificador fuerte” según la Agencia de Seguridad Nacional de Estados Unidos) de detectar su tráfico de la red a medida que fluye a través de Internet. Estos datos se pueden utilizar para correlacionar la identidad de alguien con otro tráfico de la misma dirección IP. Mientras se usa una red de anonimato como Tor, se ocultaría el punto de origen del tráfico, pero los datos CID podrían quedar expuestos una vez que el tráfico deja el nodo de salida de Tor.

Ars se acercó a Microsoft para comentarle sobre los datos filtrados. Un portavoz dijo que la compañía tiene conocimiento del problema y se está preparando una respuesta.

Ver información original al respecto en Fuente:

http://www.seguridad.unam.mx/noticia/?noti=2541

NOTA: Los interesados en información sobre contrato de soporte Asistencia Tecnica de SATINFO y/o licencia de uso/actualizaciones de sus utilidades, contacten con info@satinfo.es

__________

Este blog no se hace responsable de las opiniones y comentarios de los textos en los que se cita la Fuente, ofreciendo su contenido solo para facilitar el acceso a la información del mismo.

Puedes seguir cualquier respuesta a esta entrada mediante el canal RSS 2.0. Los comentarios y los pings están cerrados.

Los comentarios están cerrados.