MUCHO CUIDADO CON UN MAIL CON FALSO REMITENTE DE CORREOS QUE OFRECE ENLACE A UNA PAGINA PHISHING QUE DESCARGA UN MALWARE DE LA FAMILIA CRYPTOLOCKER

Se está recibiendo masivamente un mail con falso remitente de correos que a traves de un phishing ofrece descargar una supuesta carta que realmente es una variante del virus CRYPTOLOCKER

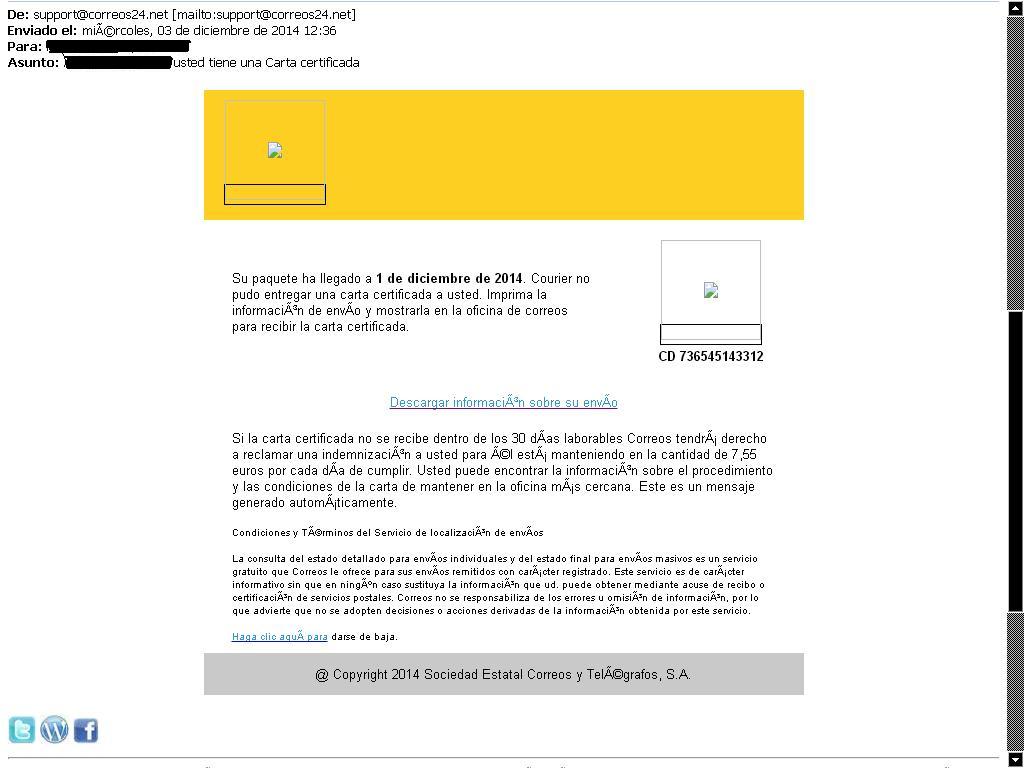

El mail que se recibe es similar a este:

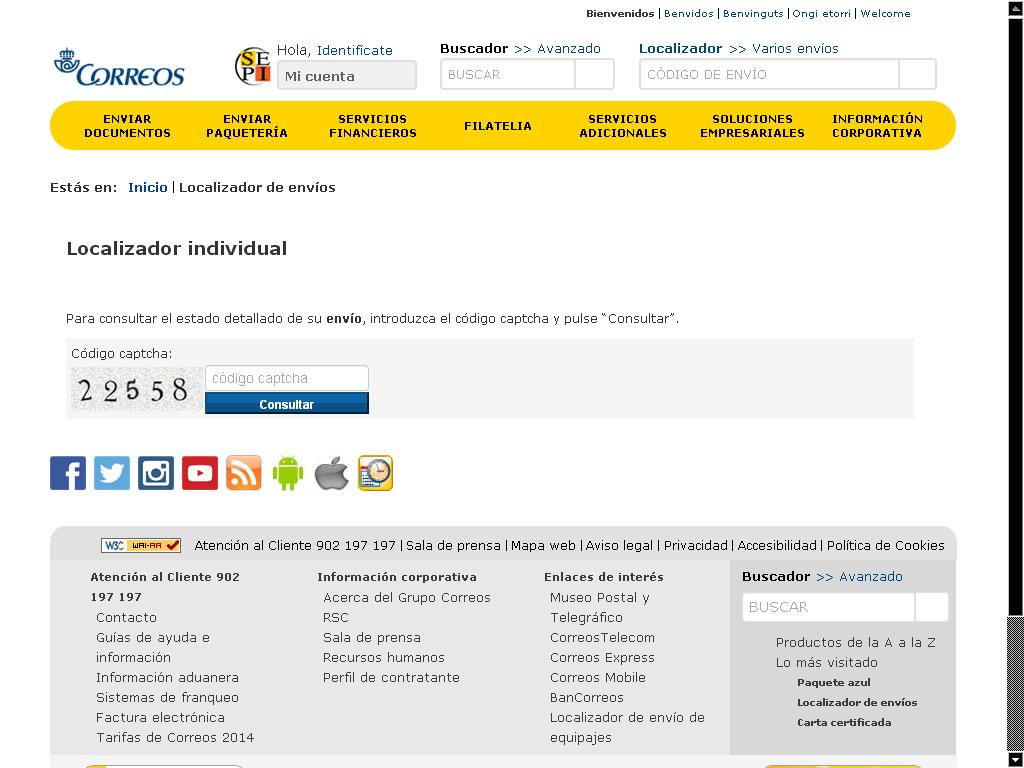

pulsando en el enlace central para “Descargar información sobre su envío”, redirige a esta pagina phishing de una de correos, la cual entrando el “captcha” que indican, descarga un ZIP “Carta certificada_382973927001.zip” que contiene un fichero ejecutable con icono de PDF pero extensión .EXE, que resulta ser un malware de la familia CRYPTOLOCKER

A partir del ELISTARA 31.15 de hoy lo pasamos a controlar como variante de CRYPTOLOCKER TORRENT, cuando todavía son muy pocos los AV que lo controlan

Y además autoenvia dicho mail con toda su malicia a las listas de correo que se tenga en el ordenador.

El preanalisis de virustotal ofrece el siguiente informe:

MD5 43ce7a42d275d1351de591b3b5d2661d

SHA1 1ca4ff2afd8407eef291105e53d9136b6178220c

Tamaño del fichero 454.5 KB ( 465408 bytes )

SHA256: 6910aeef12ecba786a855753da0b386ac64874c1086df7ec002ee82a14a93d60

Nombre: Carta certificada_382973927001.exe

Detecciones: 7 / 55

Fecha de análisis: 2014-12-03 14:08:58 UTC ( hace 0 minutos ) 0 4

Antivirus Resultado Actualización

CMC Net-Worm.Win32.Kolab!O 20141203

ESET-NOD32 Win32/Filecoder.DI 20141203

Malwarebytes Trojan.Pseudo 20141203

McAfee Artemis!43CE7A42D275 20141203

McAfee-GW-Edition Artemis 20141202

Norman Sinowal.FSR 20141203

TrendMicro TROJ_FORUCON.BME 20141203

Como se puede ver, el VirusScan de McAfee ya lo detecta heuristicamente, si bien se recuerda la conveniencia de configurar en la Consola de VirusScan el Nivel de Sensibilidad a MUY ALTO, como vamos indicando ultimamente para este tipo de malwares.

La version del ELISTARA 31.15 que lo detecta y elimina, estará disponible en nuestra web a partir de las 19 h CEST de hoy.

Y SE RECUERDA UNA VEZ MAS:

“no deben ejecutarse ficheros anexados a mails no solicitados, ni pulsar en sus links ni en imagenes de los mismos, y NUNCA rellenar datos particulares que se pidan por e-mail, especialmente contraseñas de correo o de cuentas bancarias.”

Y mantener al día y fuera del acceso compartido, una copia de seguridad incremental de los datos.

TAMBIEN PARA CONTROLAR HEURISTICAMENTE LAS NUEVAS VARIANTES que mcafee controla heuristicamente, configurar a nivel MUY ALTO la sensibilidad heuristica en la Consola de Virusscan, tanto a nivel de RESIDENTE A TIEMPO REAL como el de escaneador en EXPLORACION COMPLETA -> RENDIMIENTO

Esta NOTICIA es una PRIMICIA INFORMATIVA de la que daremos mas información mañana mismo a traves de MAIL a los asociados que tienen contratado recibir NOTICIAS POR E-MAIL

Mucho cuidado que tiene todos los puntos para convencer a la mayoria de usuarios que no esten informados al respecto…

saludos

ms, 3-12-2014

NOTA: Los interesados en información sobre contrato de soporte Asistencia Tecnica de SATINFO y/o licencia de uso/actualizaciones de sus utilidades, contacten con info@satinfo.es

__________

Este blog no se hace responsable de las opiniones y comentarios de los textos en los que se cita la Fuente, ofreciendo su contenido solo para facilitar el acceso a la información del mismo.

Puedes seguir cualquier respuesta a esta entrada mediante el canal RSS 2.0. Los comentarios y los pings están cerrados.

Los comentarios están cerrados.