Un sofisticado troyano, Regin, estaría espiando a todo el mundo desde 2006

Un sofisticado troyano, Regin, estaría espiando a todo el mundo desde 2006

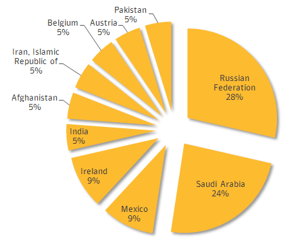

“Una pieza de malware cuya estructura presenta un grado de habilidad raramente vista” capaz de “controlar de forma remota el ratón y el teclado, recuperar archivos borrados, realizar capturas de pantalla, pulsaciones de teclas y navegación”, enfocada a atacar empresas de telecomunicaciones y proveedores de Internet. Él es Regin, un troyano que, según recientes conocimientos de la firma de seguridad Symantec, estaría trabajando desde 2006 a lo largo y ancho del mundo (ver gráfica de Symantec), en particular, en territorios de Rusia y Arabia Saudita -de paso, hasta México-. Por supuesto, su complejidad indica una alta probabilidad de ser perpetrado con el apoyo de algún estado, por ejemplo, el Estadounidense, el Israelí o el Chino.

Su enfoque estaría ligado al espionaje, por transitividad, de pequeños negocios y otros clientes de dichas empresas de telecomunicaciones y servicios de Internet. Eso en su mayoría pues en Symantec mencionan haberle encontrado hasta en hospitales, aeropuertos y entidades de investigación. Claro, como comentan en The Verge, esto nada tiene que ver con robo de información financiera aunque su nivel de infección podría estar relacionado con métodos similares de fraude como el de sitios web falsos que como clones de sitios reconocidos podrían hacer posible el aterrizaje en las máquinas de los usuarios. No, la idea es el espionaje a escala mundial así como Stuxnet lo intentó en su momento (2011).

Más detalles de Regin: Se habla de su alta personalización incluso para valerse de las funcionalidades de las que previamente enunciamos que podría controlar en cada máquina, y utilizarlas para correr piezas de software más especializadas que lograran atentar contra infraestructura energética y otras víctimas con altos requerimientos tecnológicos. En fin, a grabarse el nombre y a mantenerse alerta pues seguramente Regin seguirá dando de qué hablar en las semanas venideras.

Ver informacion original en Fuente:

http://wwwhatsnew.com/2014/11/23/sofisticado-troyano-regin-estaria-espiando-mundo-desde-2006/

NOTA IMPORTANTE:

Consultado la información al respetco de virustotal al respecto, cabe indicar que tanto McAfee como Kaspersky lo detectan actualmente, segun el siguiente informe:

SHA256: e1ba03a10a40aab909b2ba58dcdfd378b4d264f1f4a554b669797bbb8c8ac902

Nombre: vti-rescan

Detecciones: 41 / 55

Fecha de análisis: 2014-11-24 04:12:14 UTC ( hace 5 horas, 15 minutos )

0 1

Antivirus Resultado Actualización

AVG Generic21.AMQY 20141123

AVware Trojan.Win32.Generic!BT 20141121

Ad-Aware Trojan.Generic.5567970 20141124

Agnitum Trojan.Agent!IfOP9DH1ULc 20141123

AhnLab-V3 Trojan/Win32.Regin 20141123

Antiy-AVL Trojan[Rootkit]/Win32.Regin 20141124

Avast Win32:Malware-gen 20141124

Avira TR/Agent.12320 20141123

Baidu-International Trojan.Win32.Rootkit.aJX 20141123

BitDefender Trojan.Generic.5567970 20141124

Bkav W32.Clode21.Trojan.55f8 20141120

CMC Rootkit.Win32.Regin!O 20141121

ClamAV Win.Trojan.Regin-1 20141124

Comodo UnclassifiedMalware 20141124

Cyren W32/Trojan.NCGQ-3169 20141124

Emsisoft Trojan.Generic.5567970 (B) 20141124

F-Secure Rootkit:W32/Regin.A 20141123

Fortinet W32/Regin.A!tr 20141124

GData Trojan.Generic.5567970 20141124

Ikarus Trojan.WinNT.Regin 20141124

Jiangmin Rootkit.Regin.a 20141123

K7AntiVirus RootKit ( 0022ea531 ) 20141121

K7GW RootKit ( 0022ea531 ) 20141121

Kaspersky Rootkit.Win32.Regin.a 20141124

Kingsoft Win32.Hack.Rootkit.a.(kcloud) 20141124

McAfee Regin!sys 20141124

McAfee-GW-Edition Regin!sys 20141123

Microsoft Trojan:WinNT/Regin.A 20141124

NANO-Antivirus Trojan.Win32.Regin.ctndf 20141124

Norman Suspicious_Gen2.JGAYT 20141123

Qihoo-360 Win32/RootKit.Rootkit.74e 20141124

Rising PE:Trojan.Win32.Generic.1280525A!310399578 20141123

Sophos Troj/Regin-A 20141124

Symantec Backdoor.Regin 20141124

Tencent Win32.Rootkit.Regin.Wofy 20141124

TheHacker Trojan/Regin.a 20141121

TrendMicro-HouseCall Suspicious_GEN.F47V1124 20141124

VIPRE Trojan.Win32.Generic!BT 20141124

ViRobot Trojan.Win32.A.RT-Regin.12320 20141123

Zillya Rootkit.Regin.Win32.1 20141122

nProtect Trojan/W32.Small.12320 20141121

Y recordamos tambien que otro famoso RootKit, que detectamos como DORKBOT, es tambien invisible y solo se caza por las acciones que hace en el pendrive, de ocultar carpetas y colocar en su lugar, con el mismo nombre, enlaces lanzando el malvware. De dicho DORKBOT ofrecemos enlace al último informe de control del mismo:

https://blog.satinfo.es/2014/nueva-variante-de-rootkit-dorkbot-31/

saludos

ms, 25-11-2014

NOTA: Los interesados en información sobre contrato de soporte Asistencia Tecnica de SATINFO y/o licencia de uso/actualizaciones de sus utilidades, contacten con info@satinfo.es

__________

Este blog no se hace responsable de las opiniones y comentarios de los textos en los que se cita la Fuente, ofreciendo su contenido solo para facilitar el acceso a la información del mismo.

Puedes seguir cualquier respuesta a esta entrada mediante el canal RSS 2.0. Los comentarios y los pings están cerrados.

Los comentarios están cerrados.