Nueva modalidad del Virus de “la Policia”

Otra gama (ya son cuatro con cientos de variantes), ha aparecido de este conocido malware que pide pago por rescate (RANSOMWARE) y que primero eran lanzados desde un Shell del Explorer, luego desde un RUN de las claves de registro, y ultimamente desde un link en la carpeta INICIO, que cargaba una imagen desde Rusia, y ayer empezaron a llegar los que denominamos MALWARE.003, lanzandose desde el USER.INI utilizando el SVCHOST:EXE, de los que hoy hemos seguido recibiendo (y controlando con el ELISTARA 25.28) muestras, aun solo detectadas actualmente por 3 AV, como se ve en el preanalisis de VIRUS TOTAL que puede verse en https://blog.satinfo.es/?p=27776

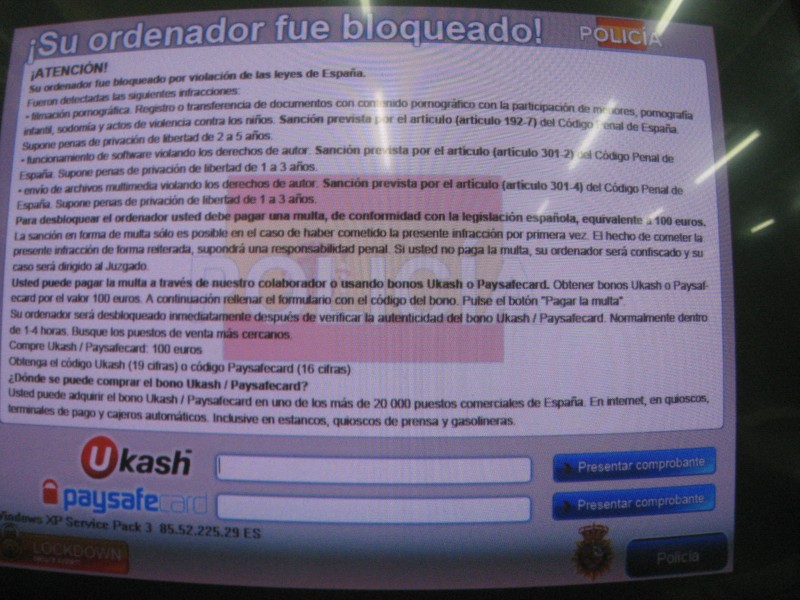

A última hora de esta mañana, antes de cerrar, pudimos obtener foto de la imagen de pantalla que ofrece dicho malware, bastante diferente de las demas que estamos acostumbrados con este virus, y el lunes, de vuelta al trabajo, continuaremos la lucha.

Sirva dicha imagen para identificar visualmente esta nueva variante:

De momento añadimos al ELISTARA 25.28 de hoy la detección de los ficheros conocidos, si bien heuristicamente pueden pedirse otros relacionados aun desconocidos, cuyo analisis permitirá controlarlos y eliminarlos en la próxima versión.

saludos

ms, 13-4-2012

NOTA: Los interesados en información sobre contrato de soporte Asistencia Tecnica de SATINFO y/o licencia de uso/actualizaciones de sus utilidades, contacten con info@satinfo.es

__________

Este blog no se hace responsable de las opiniones y comentarios de los textos en los que se cita la Fuente, ofreciendo su contenido solo para facilitar el acceso a la información del mismo.

Puedes seguir cualquier respuesta a esta entrada mediante el canal RSS 2.0. Los comentarios y los pings están cerrados.

Los comentarios están cerrados.