Vídeo de Emma Watson desnuda, farsa para propagar malware

Aquellos usuarios que estén buscando vídeos de Emma Watson desnuda es muy probable que no terminen encontrando nada que les interese en ese momento, pero eso no significa que se vayan con las “manos vacías”, pues por su curiosidad, a cambio podrían terminar descargando e instalando un programa malicioso en su ordenador.

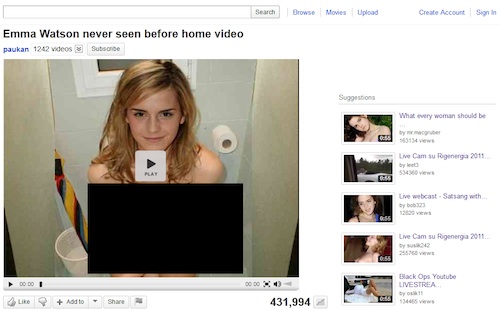

Así lo han advertido investigadores de la firma de seguridad Zscaler Threat Lab, quienes recientemente han descubierto una gran cantidad de sitios web en dominios rr.nu que ofrecen a los internautas la posibilidad de ver un supuesto vídeo casero en el que la actriz que interpreta a Hermione Granger en las películas de Harry Potter se muestra sin ropa.

Las páginas utilizan un diseño muy parecido al de YouTube (incluso tienen su propia barra lateral de “vídeos relacionados” y los típicos botones para votar), pero cuando los usuarios intentan reproducir el supuesto vídeo, una nueva ventana de alerta les notifica que primero deben actualizar a la versión más reciente de Adobe Flash Player.

Estas ventanas también cuentan con un diseño muy convincente parecido al que se utiliza en el instalador oficial de Adobe, sólo que, en lugar de una actualización del popular complemento web, lo que se descarga es un ejecutable malicioso llamado “scandsk.exe”, un nombre muy similar al de la herramienta ScanDisk que se incluye en las diferentes versiones de Windows.

De acuerdo con Zscaler, este script malicioso tiene un índice muy bajo de detección en los antivirus, y hasta el momento sólo 7 de 42 soluciones de seguridad probadas lo identifican como malware, lo cual nos recuerda una vez más que un antivirus no siempre es garantía de protección, y es el mismo usuario quien debe tomar sus propias precauciones y evitar descargar archivos de páginas web poco confiables para mantener su equipo a salvo de las nuevas amenazas de seguridad.

Fuente

Comentario:

Aunque lo avisamos para no caer en la trampa, si ha sido el caso, disponemos de información para detectar fichero malware y eliminarlo:

Resultado del escaneo con VirusTotal sobre fichero infectado con este malware:

File name: scandsk.exe

Submission date: 2011-10-19 17:02:12 (UTC)

Current status: finished

Result: 7 /42 (16.7%)

VT Community

not reviewed

Safety score: –

Compact Print results Antivirus Version Last Update Result

AhnLab-V3 2011.10.19.00 2011.10.19 –

AntiVir 7.11.16.66 2011.10.19 TR/Dropper.Gen

Antiy-AVL 2.0.3.7 2011.10.19 –

Avast 6.0.1289.0 2011.10.19 –

AVG 10.0.0.1190 2011.10.18 –

BitDefender 7.2 2011.10.19 –

ByteHero 1.0.0.1 2011.09.23 Trojan.Win32.Heur.089

CAT-QuickHeal 11.00 2011.10.19 –

ClamAV 0.97.0.0 2011.10.19 –

Commtouch 5.3.2.6 2011.10.19 –

Comodo 10495 2011.10.19 –

DrWeb 5.0.2.03300 2011.10.19 –

Emsisoft 5.1.0.11 2011.10.19 –

eSafe 7.0.17.0 2011.10.17 Win32.Dadobra.jc

eTrust-Vet 36.1.8627 2011.10.19 –

F-Prot 4.6.5.141 2011.10.19 –

F-Secure 9.0.16440.0 2011.10.19 –

Fortinet 4.3.370.0 2011.10.19 W32/Binder.RZ!tr

GData 22 2011.10.19 –

Ikarus T3.1.1.107.0 2011.10.19 –

Jiangmin 13.0.900 2011.10.19 –

K7AntiVirus 9.115.5313 2011.10.19 –

Kaspersky 9.0.0.837 2011.10.19 –

McAfee-GW-Edition 2010.1D 2011.10.19 –

Microsoft 1.7801 2011.10.19 Backdoor:Win32/Simda.A

NOD32 6557 2011.10.19 –

Norman 6.07.11 2011.10.19 W32/Agent.VCTZ

nProtect 2011-10-19.02 2011.10.19 –

Panda 10.0.3.5 2011.10.19 –

PCTools 8.0.0.5 2011.10.19 –

Prevx 3.0 2011.10.19 –

Rising 23.80.02.03 2011.10.19 –

Sophos 4.70.0 2011.10.19 –

SUPERAntiSpyware 4.40.0.1006 2011.10.19 –

Symantec 20111.2.0.82 2011.10.19 –

TheHacker 6.7.0.1.325 2011.10.18 –

TrendMicro 9.500.0.1008 2011.10.19 –

TrendMicro-HouseCall 9.500.0.1008 2011.10.19 –

VBA32 3.12.16.4 2011.10.19 –

VIPRE 10810 2011.10.19 BehavesLike.Win32.Malware.mmu (mx-v)

ViRobot 2011.10.19.4727 2011.10.19 –

VirusBuster 14.1.20.0 2011.10.19 –

Additional informationShow all

MD5 : 23bb74419b6605dd1bf3d4c559960c34

SHA1 : 7e1cd58f17df3220618ada2149db86f6d5afb5a5

File size : 326149 bytes

Y dado que su MD5 es 23bb74419b6605dd1bf3d4c559960c34 , entrando esta secuencia en el ELIMD5.EXE pueden detectarse y eliminarse ficheros infectados con este malware, y enviarnoslo para analizar y controlar en las proximas versiones de nuestras utilidades, de lo cual informaríamos.

saludos

ms, 2-11-2011

NOTA: Los interesados en información sobre contrato de soporte Asistencia Tecnica de SATINFO y/o licencia de uso/actualizaciones de sus utilidades, contacten con info@satinfo.es

__________

Este blog no se hace responsable de las opiniones y comentarios de los textos en los que se cita la Fuente, ofreciendo su contenido solo para facilitar el acceso a la información del mismo.

Puedes seguir cualquier respuesta a esta entrada mediante el canal RSS 2.0. Los comentarios y los pings están cerrados.

Los comentarios están cerrados.